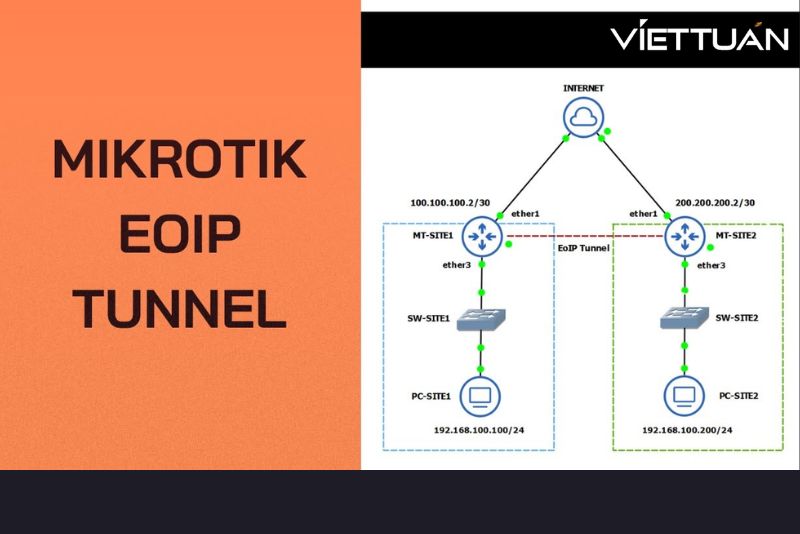

Trong các mô hình mạng cần kết nối hai hoặc nhiều địa điểm từ xa như cùng một mạng LAN nội bộ, EoIP Tunnel trên thiết bị MikroTik là giải pháp được nhiều quản trị viên lựa chọn nhờ tính linh hoạt và hiệu quả. Công nghệ EoIP Tunnel cho phép đóng gói Ethernet qua giao thức IP, giúp các router ở những vị trí địa lý khác nhau có thể truyền dữ liệu như đang kết nối trực tiếp trong cùng một hệ thống mạng. Trong bài viết này, Việt Tuấn sẽ hướng dẫn bạn cách cấu hình EoIP Tunnel trên Router MikroTik một cách chi tiết, dễ hiểu, phù hợp cho cả người mới bắt đầu lẫn quản trị mạng chuyên nghiệp.

Giới thiệu về EoIP Tunnel

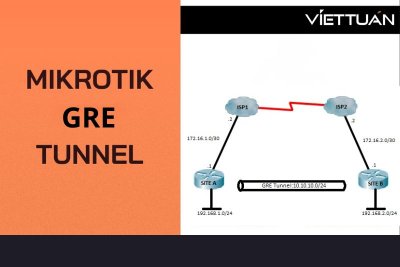

EoIP (Ethernet over IP) là một giao thức tunneling độc quyền của MikroTik RouterOS, dựa trên chuẩn GRE theo RFC 1701. Giao thức này cho phép tạo một đường hầm Ethernet giữa hai hoặc nhiều router MikroTik qua kết nối IP, giúp kết nối các mạng LAN ở các vị trí địa lý khác nhau như thể chúng nằm trên cùng một mạng Ethernet vật lý.

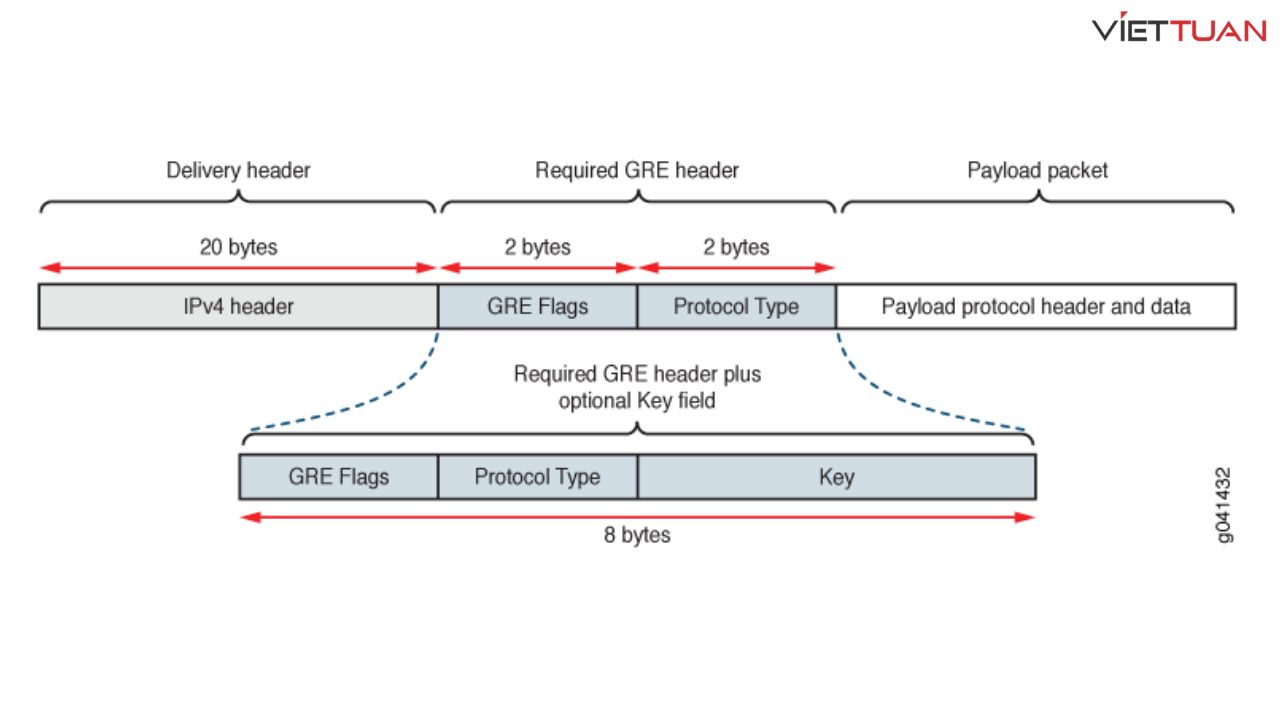

EoIP đóng gói các frame Ethernet vào trong các gói tin GRE bằng cách sử dụng IP protocol number 47), sau đó gửi qua kết nối IP đến đầu kia của đường hầm. Điều này cho phép truyền tải toàn bộ lưu lượng Ethernet, bao gồm broadcast, multicast và các giao thức layer 2 như ARP, DHCP, PPPoE hay thậm chí IPv6.

Ưu điểm của EoIP Tunnel

- Dễ dàng thiết lập: Chỉ cần cấu hình vài lệnh cơ bản trên Winbox hoặc CLI, không yêu cầu phần cứng phức tạp. Có thể kết hợp với port forwarding, danh sách truy cập để tăng tính linh hoạt.

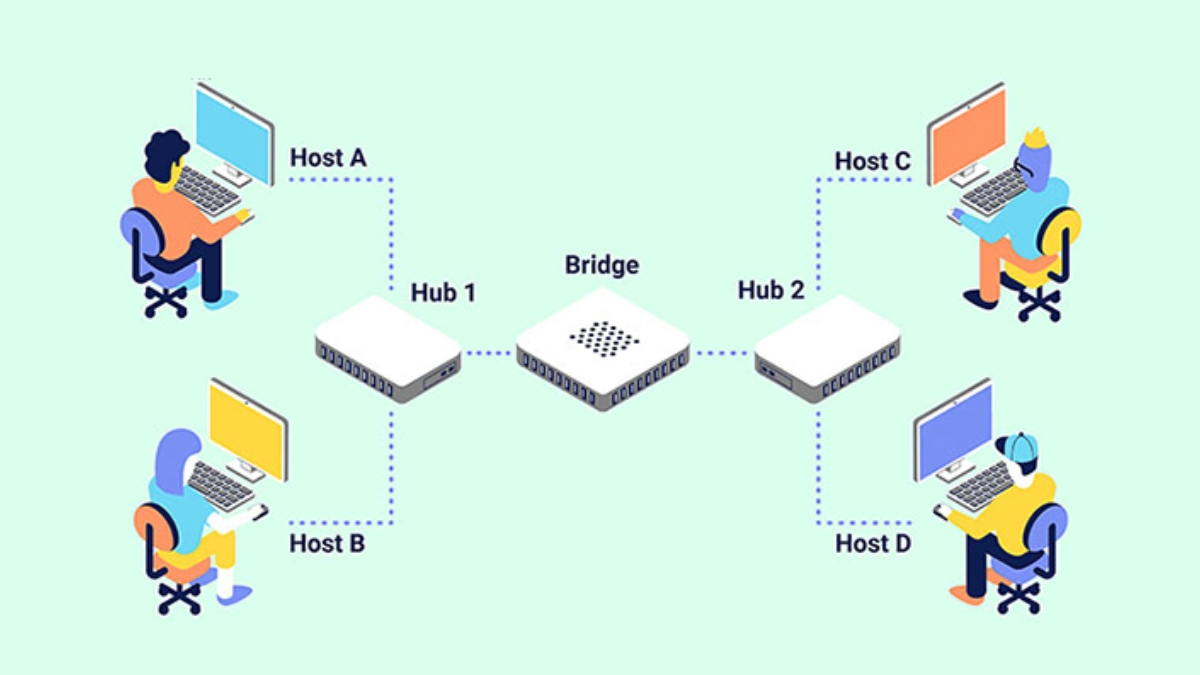

- Tính di động và tương thích: Có thể chạy EoIP qua các tunnel khác như IPIP, PPTP, hoặc bất kỳ kết nối nào hỗ trợ IP. Hỗ trợ bridging LAN, cho phép truyền tải toàn bộ giao thức Ethernet mà không cần routing phức tạp.

- Bảo mật tốt hơn khi kết hợp: Mặc dù EoIP bản thân không mã hóa, nhưng có thể kết hợp với IPsec để bảo vệ dữ liệu, làm cho nó an toàn hơn so với các tunnel không mã hóa.

- Hỗ trợ transparent networking: Cho phép các thiết bị ở hai đầu tunnel "thấy" lẫn nhau ở level MAC address, hỗ trợ DHCP, ARP scanning và các ứng dụng yêu cầu broadcast như chia sẻ file, mapping drive.

- Hiệu quả cho mạng nhỏ đến trung bình: Overhead thấp (ít nhất 42 bytes: 8 bytes GRE + 14 bytes Ethernet + 20 bytes IP) và MTU mặc định 1500 giúp tránh fragmentation nếu cấu hình đúng.

Nhược điểm của EoIP Tunnel

- Chỉ hỗ trợ trên MikroTik RouterOS: Không tương thích với các thiết bị của nhà sản xuất khác (mặc dù dựa trên GRE chuẩn, nhưng EoIP thêm tunnel ID 2 bytes, làm nó không tương thích trực tiếp với gretap trên Linux hoặc các thiết bị khác).

- Mỗi gói tin khi đi qua EoIP sẽ bị gắn thêm ít nhất khoảng 42 byte dữ liệu phụ. Nếu đường truyền chậm hoặc MTU không được cấu hình phù hợp, gói tin có thể bị chia nhỏ khiến tốc độ giảm và độ trễ tăng

- Các gói tin Ethernet đi trong tunnel không được bảo mật sẵn, nên hoàn toàn có thể bị nghe lén trên đường truyền Internet nếu không kết hợp với IPsec hoặc VPN khác, làm nó kém an toàn hơn so với WireGuard hoặc OpenVPN.

- Khi dùng EoIP để bridge mạng, các gói broadcast như DHCP request sẽ bị phát tán qua toàn bộ tunnel. Nếu mạng lớn hoặc có nhiều chi nhánh, lượng broadcast này có thể gây quá tải đường truyền và ảnh hưởng hiệu năng. Do đó, quản trị viên thường cần lọc bớt broadcast không cần thiết (ví dụ: chặn DHCP qua tunnel nếu mỗi site có DHCP riêng).

- Do overhead cao và nguy cơ broadcast storm, EoIP chỉ nên dùng cho mạng nhỏ hoặc số lượng site ít. Với các hệ thống lớn, mở rộng nhiều chi nhánh, giải pháp routing như OSPF, BGP sẽ ổn định, tối ưu và dễ quản lý hơn so với việc bridge bằng EoIP.

Khi nào nên sử dụng EoIP Tunnel?

EoIP phù hợp nhất khi bạn cần kết nối các mạng LAN cách xa nhau như:

- Kết nối chi nhánh văn phòng để chia sẻ tài nguyên chung, chẳng hạn như DHCP server, file server hoặc printer mà không cần routing phức tạp.

- Mở rộng mạng LAN qua Internet mà vẫn giữ nguyên broadcast domain, ví dụ: cho phép thiết bị ở site HCM nhận DHCP từ server ở site HN (như trong yêu cầu của bạn).

- Hỗ trợ các ứng dụng yêu cầu layer 2 connectivity, như VoIP, video surveillance hoặc hệ thống không hỗ trợ routing.

- Tránh sử dụng nếu mạng có độ trễ cao (>100ms), băng thông hạn chế.

- Không nên dùng EoIP nếu chỉ cần routing IP (dùng IPIP hoặc GRE thay vì), hoặc nếu mạng lớn (dễ gây broadcast).

Cấu hình cách gói tin thiết lập Tunnel (Packet Encapsulation)

EoIP hoạt động bằng cách đóng gói frame Ethernet vào gói tin GRE, sau đó bọc trong header IP để truyền qua mạng IP như Internet. Quy trình thiết lập như sau:

- Thiết lập kết nối: Hai router phải có kết nối IP reachable lẫn nhau (qua public IP hoặc VPN). Không cần trao đổi phức tạp như PPP; chỉ cần chỉ định địa chỉ ip và tunnel-id giống nhau ở hai đầu.

- Quy trình đóng gói:

- Frame Ethernet gốc (từ LAN, ví dụ: DHCP request từ PC ở HCM) được nhận bởi interface EoIP.

- EoIP thêm header Ethernet mới (14 bytes) và header GRE (8 bytes minimum, bao gồm tunnel ID 2 bytes để phân biệt nhiều tunnel).

- Toàn bộ được bọc trong header IP (20 bytes) với protocol 47 (GRE), destination IP là remote-address của router kia.

- Gói tin được gửi qua kết nối IP (có thể qua NAT nếu port forwarding).

- Đầu kia decapsulate: Loại bỏ IP header, GRE header, và forward frame Ethernet gốc vào LAN local.

- Overhead và MTU: Tổng overhead ~42 bytes, nên set MTU của EoIP = 1500 để tránh fragmentation. Nếu bridging, đảm bảo MTU LAN khớp để transport full-sized Ethernet frames.

- Ví dụ gói tin: Một frame Ethernet 1500 bytes sẽ thành gói IP ~1542 bytes sau encapsulation. Nếu MTU WAN <1542, sẽ fragment, giảm performance.

Trong trường hợp DHCP: Vì EoIP là layer 2 tunnel, DHCP requests (broadcast) từ HCM sẽ được tunnel qua EoIP đến HN, nơi DHCP server đáp lại như trên cùng mạng.

Hướng dẫn cấu hình chi tiết EoIP Tunnel trên MikroTik

Router HCM:

- IP WAN: 192.168.17.137

- Tunnel HCM: 172.16.1.1/30

- LAN:192.168.10.0/24

Router HN:

- IP WAN: 192.168.17.161

- Tunnel HN: 172.16.1.2/30

- LAN 192.168.20.0/24

Mục đích: Bridge LAN ở cổng Ether3 HCM (VPC21) nhận IP từ DHCP ở HN (subnet 192.168.20.0/24), và "thấy" các PC ở HN (VPC31,32).

Bước 1: Cấu hình trên Router HCM (Site HCM)

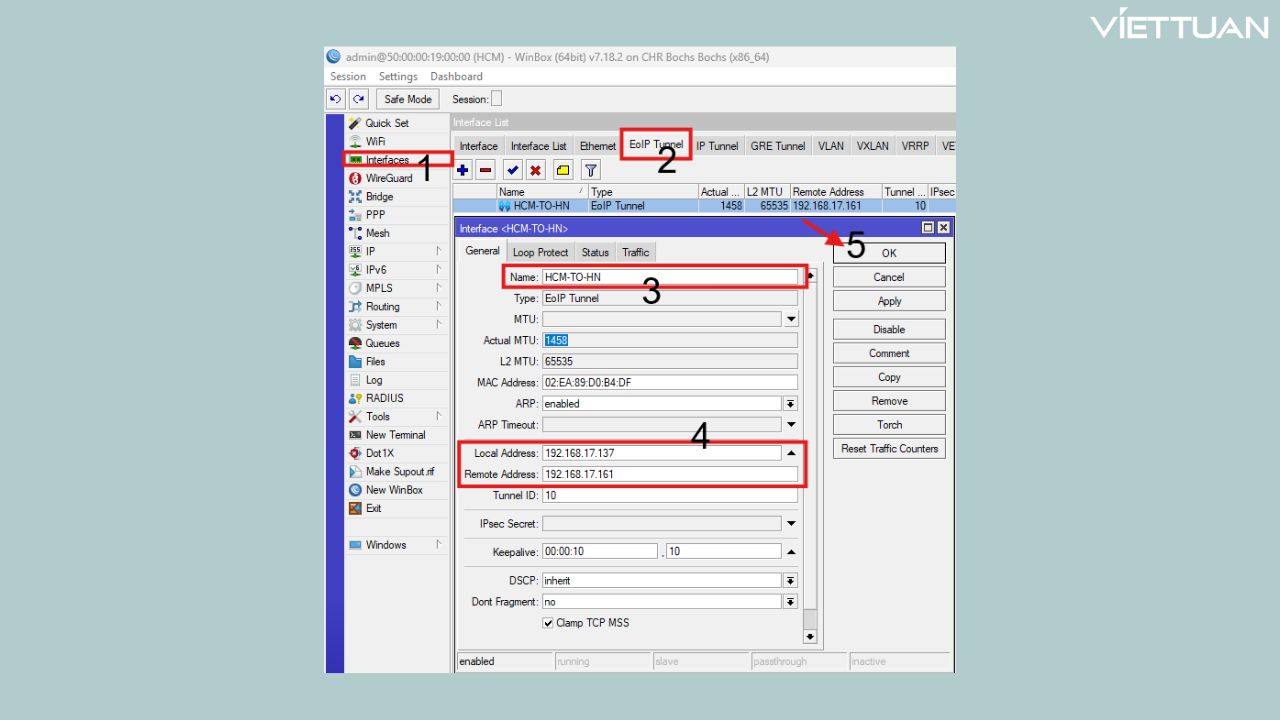

Tạo EoIP Tunnel:

Bạn vào Interfaces > EoIP Tunnel > “+”.

- Name: HCM-TO-HN

- Local Address:192.168.17.137(IP WAN của router HCM)

- Remote Address: 192.168.17.161 (IP WAN của router HN)

- Tunnel ID: 10 (bạn có thể chỉnh tùy ý theo của bạn)

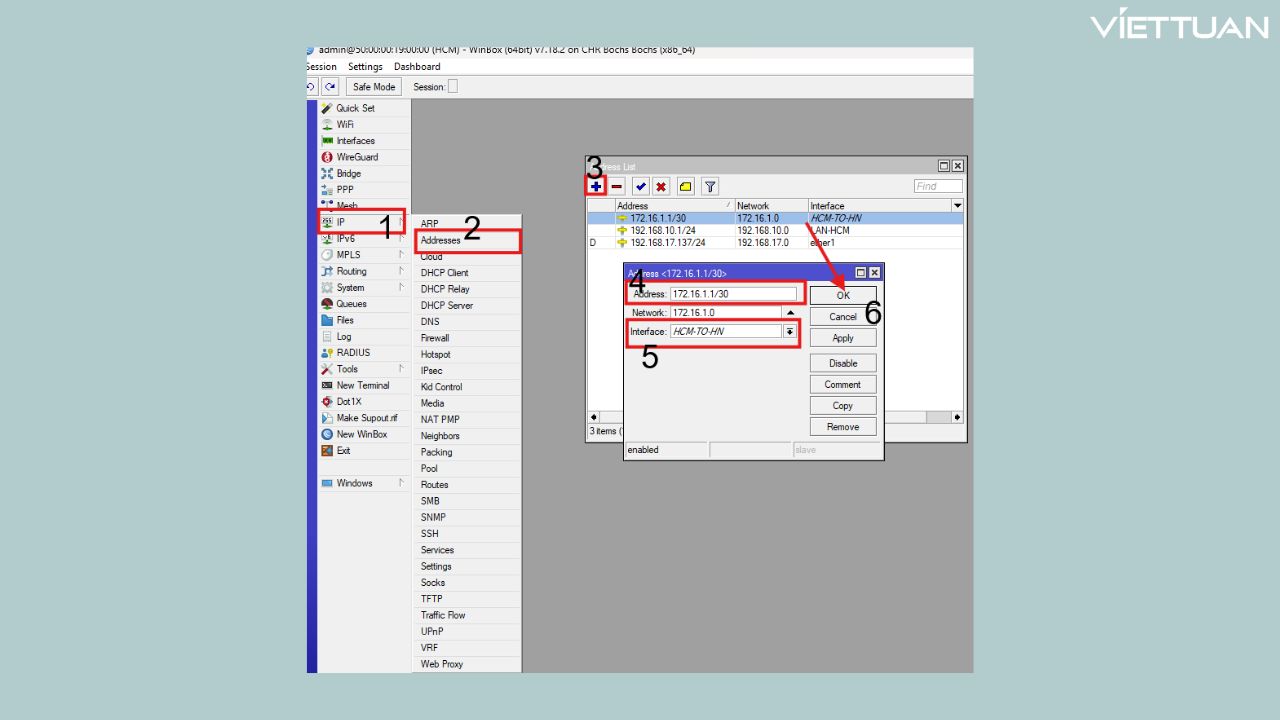

Bước 2 Thêm IP Address Cho EoIP Tunnel

Chọn IP > Addresses > “+”.

Address: 172.16.1.1/30 (IP Tunnel HCM)

Interface: HCM-TO-HN (Interface Tunnel EoIP HCM)

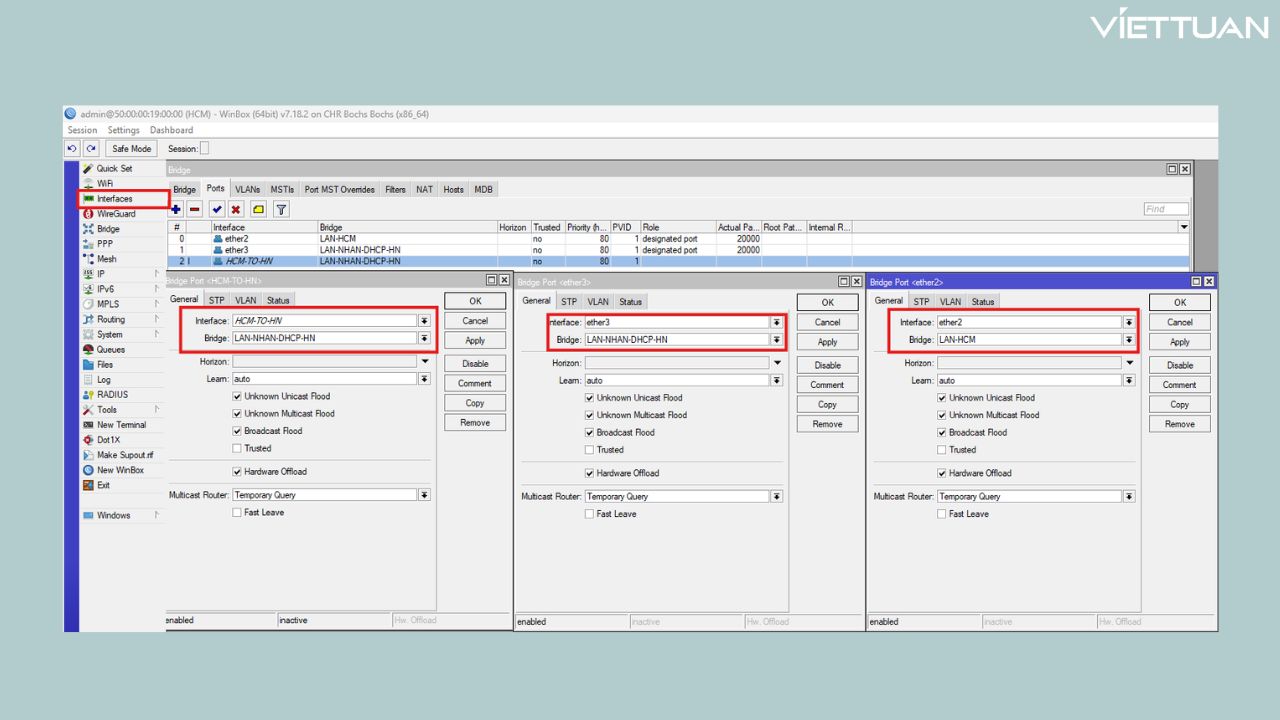

Bước 3 Tạo Bridge Site HCM:

Vì ở đây mình sẽ cho một phần bên hệ thống mạng của Site HCM ping và được kiểm soát IP bằng Router Mikrotik HN tới HCM mà không cần phải tạo Static route nên bắt buộc bạn phải tạo 2 Bridge.

Brigde LAN-HCM: sẽ cấp IP DHCP cho site HCM Với 192.168.10.0/24

Brigde LAN-NHAN-DHCP-HN: sẽ nhận IP thông qua Tunnl EoIP Với 192.168.20.0/24

- Vào Bridge > “+”.

- Apply.

- Add Ports vào Bridge: Qua Tab Port, bạn thêm giúp mình Port 2 (Port thuộc LAN nội bộ HCM) vào Brigde LAN-HCM.

- Đối với Interface Tunnel EoIP và Port 3 (Port bạn muốn nhận IP DHCP từ Router Mikrotik HN) mình sẽ thêm qua Brigde LAN-NHAN-DHCP-HN.

- Ở Bước cấp DHCP Và thêm IP Brigde các bạn có thể xem thêm ở trên hướng dẫn của Viettuan nhé.

- Sau Khi bạn đã thêm IP Brigde và Cấp DHCP cho Local (mạng nội bộ của HCM). Tiếp tục sẽ tạo một Route đi từ mạng 192.168.10.0/24 đi qua EoIP Tunnel để đến mạng 192.168.20.0/24. Nếu bạn không cần hai lớp mạng này thông nhau có thể bỏ qua bước này.

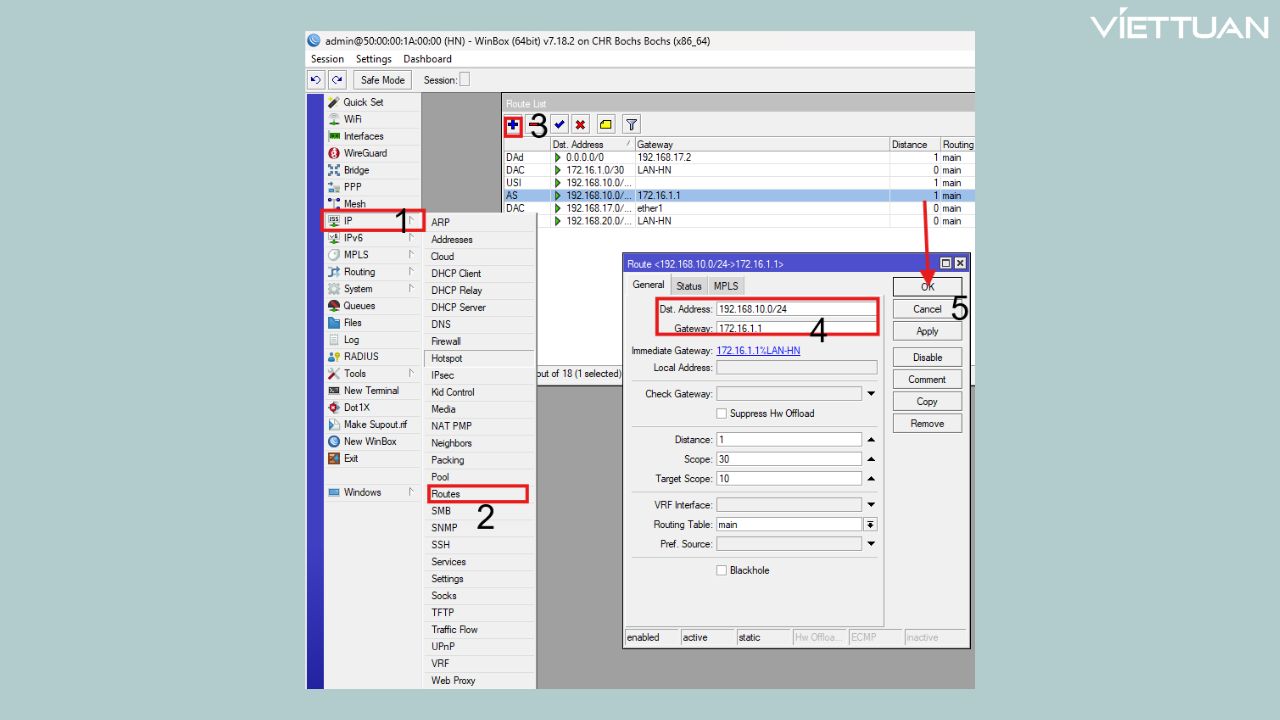

Bước 4: Thêm Static Route qua EoIP Tunnel HCM

- Vào IP → Routes → “+” để thêm route mới

- Nhập Dst. Address: mạng LAN đầu xa (ví dụ: 192.168.20.0/24 nếu đang ở site HCM, hoặc 192.168.10.0/24 nếu đang ở site HN)

- Nhập Gateway: IP của đầu kia tunnel (ví dụ: 172.16.1.2 tại HCM, hoặc 172.16.1.1 tại HN)

Tiếp theo mình sẽ truy cập Router Mikrotik HN:

Lặp lại các Bước ở HCM mình sẽ làm tương tự với HN:

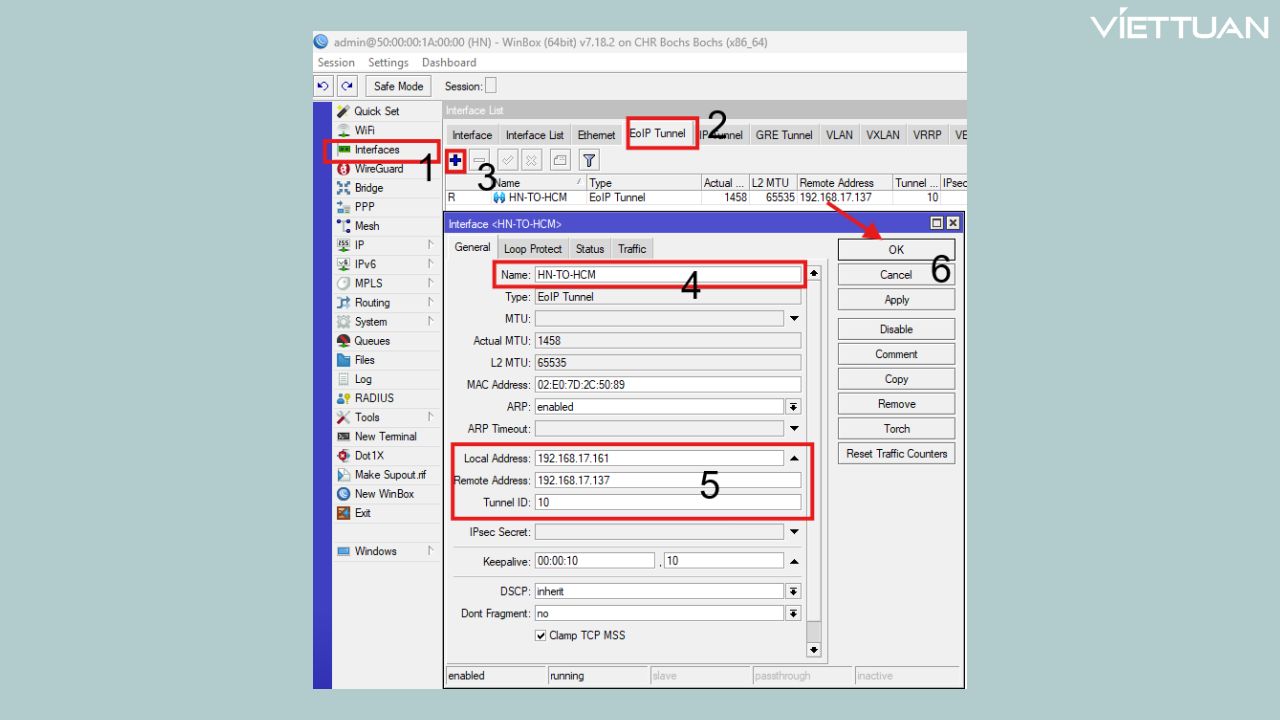

Bước 1: Tạo EoIP Tunnel:

Bạn vào Interfaces > EoIP Tunnel > “+”.

- Name:HN-TO-HCM

- Local Address:192.168.17.161 (IP WAN của router)

- Remote Address: 192.168.17.137(IP WAN của router HCM)

- Tunnel ID: 10 (bắt buộc phải giống với site HCM)

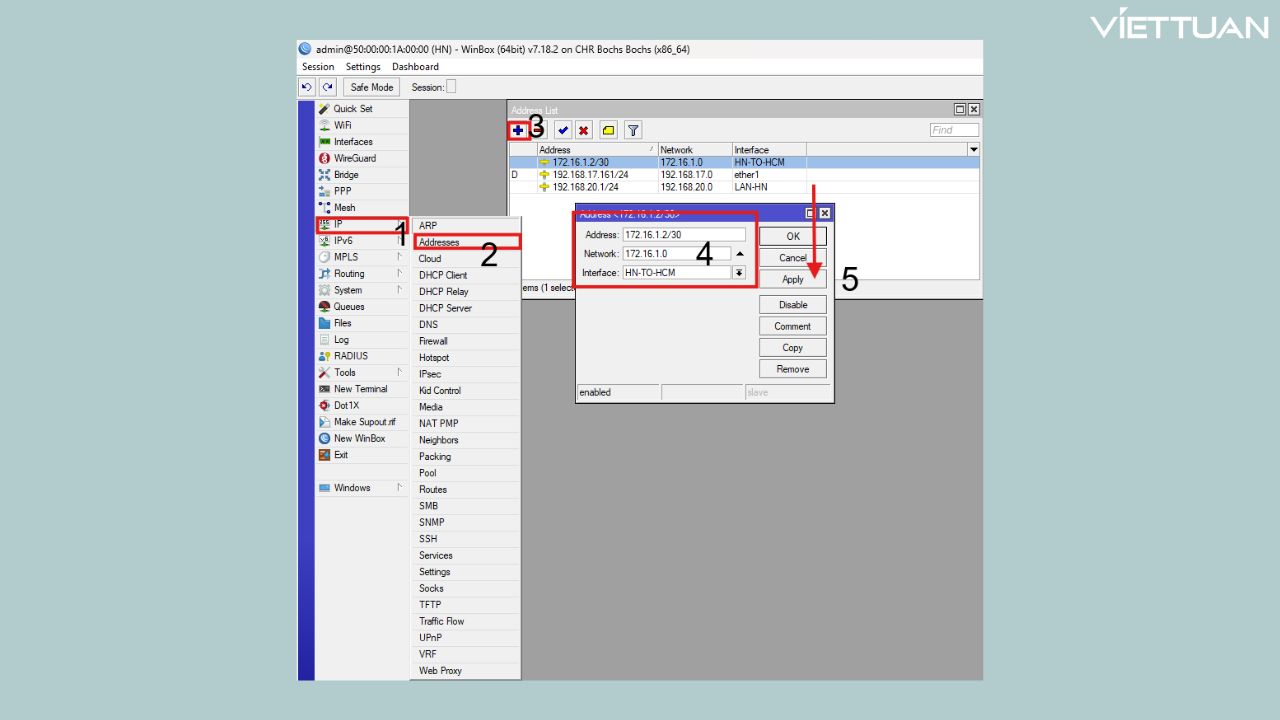

Bước 2 Thêm IP Address Cho EoIP Tunnel

- Chọn IP > Addresses > “+”.

- Address: 172.16.1.2/30 (IP Tunnel HN)

- Interface: HCM-TO-HN (Interface Tunnel EoIP HN)

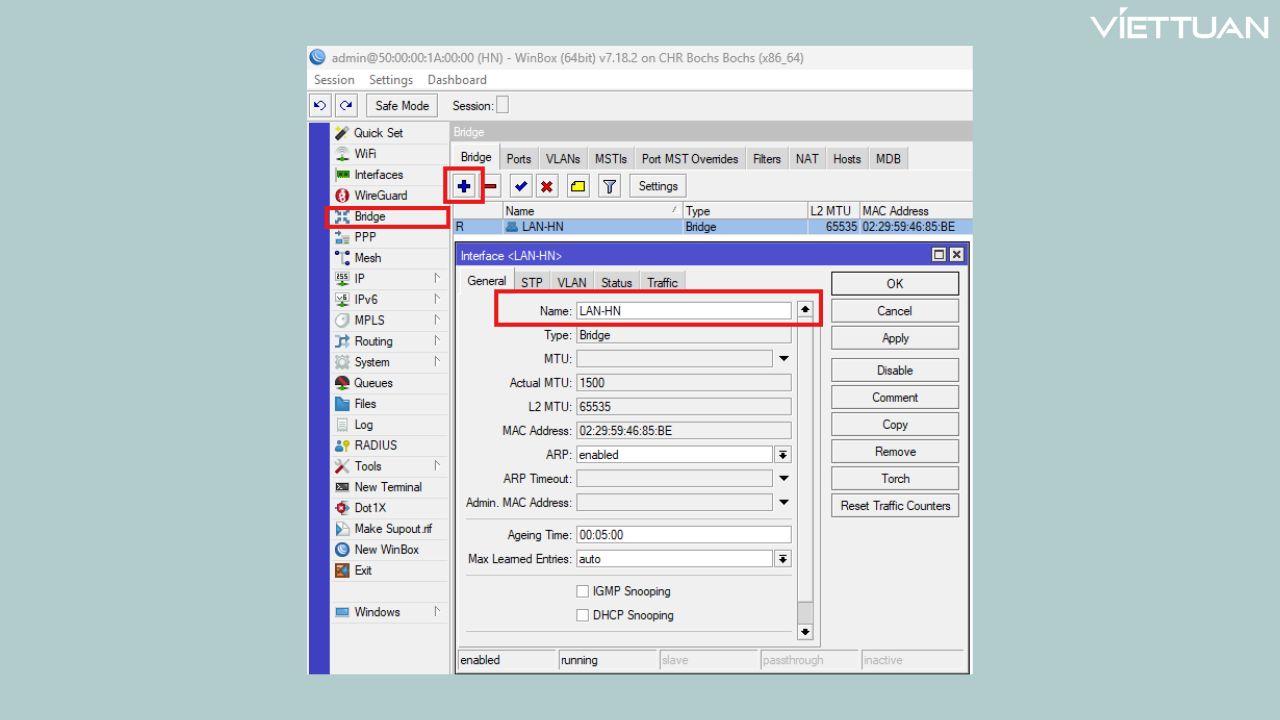

Bước 3 Tạo Bridge Site HN:

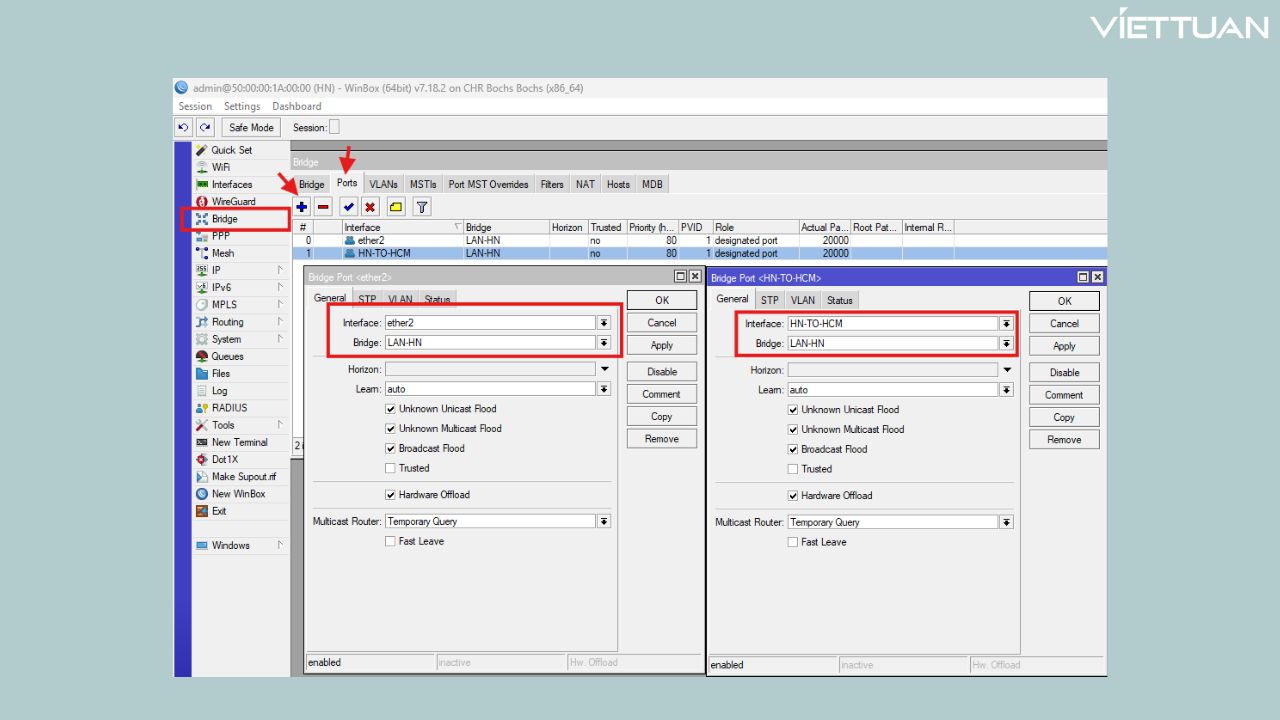

Vì mình muốn mạng nội bộ Site HN sẽ thông với VPC 21 (Client HCM) và VPC 21 sẽ nhận DHCP không cần route hay policy nào nên mình sẽ thêm EoIP Tunnel cùng với port 2 (port cấp mạng IP local cho client site HN) vào Brigde LAN-HN.

- Vào Bridge > “+”.

- Apply.

- Add Ports vào Bridge:

- Sau Khi bạn đã thêm IP Brigde và Cấp DHCP cho Local (mạng nội bộ của HN). Tiếp tục sẽ Tạo một Route đi từ mạng 192.168.20.0/24 đi qua EoIP Tunnel để đến mạng 192.168.10.0/24. Nếu bạn không cần hai lớp mạng này thông nhau có thể bỏ qua bước này.

Bước 4: Thêm Static Route qua EoIP Tunnel HN

- Vào IP → Routes → “+” để thêm route mới

- Nhập Dst. Address: mạng LAN đầu xa (ví dụ: 192.168.20.0/24 nếu đang ở site HCM, hoặc 192.168.10.0/24 nếu đang ở site HN)

- Nhập Gateway: IP của đầu kia tunnel (ví dụ: 172.16.1.2 tại HCM, hoặc 172.16.1.1 tại HN)

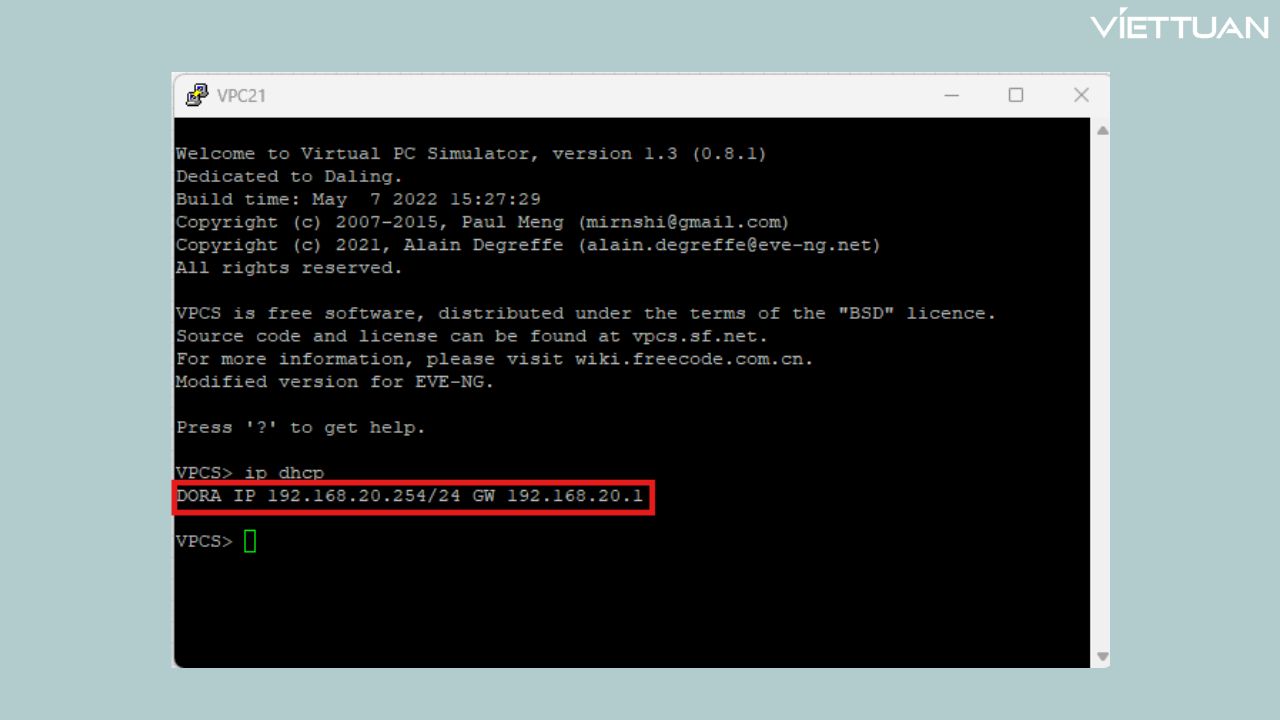

- Kết quả: Kiểm Tra client HCM có nhận được gói tin DHCP từ HN

Như các bạn có thể thấy VPC21 đã nhận được IP từ HN thông qua EoIP Tunnel

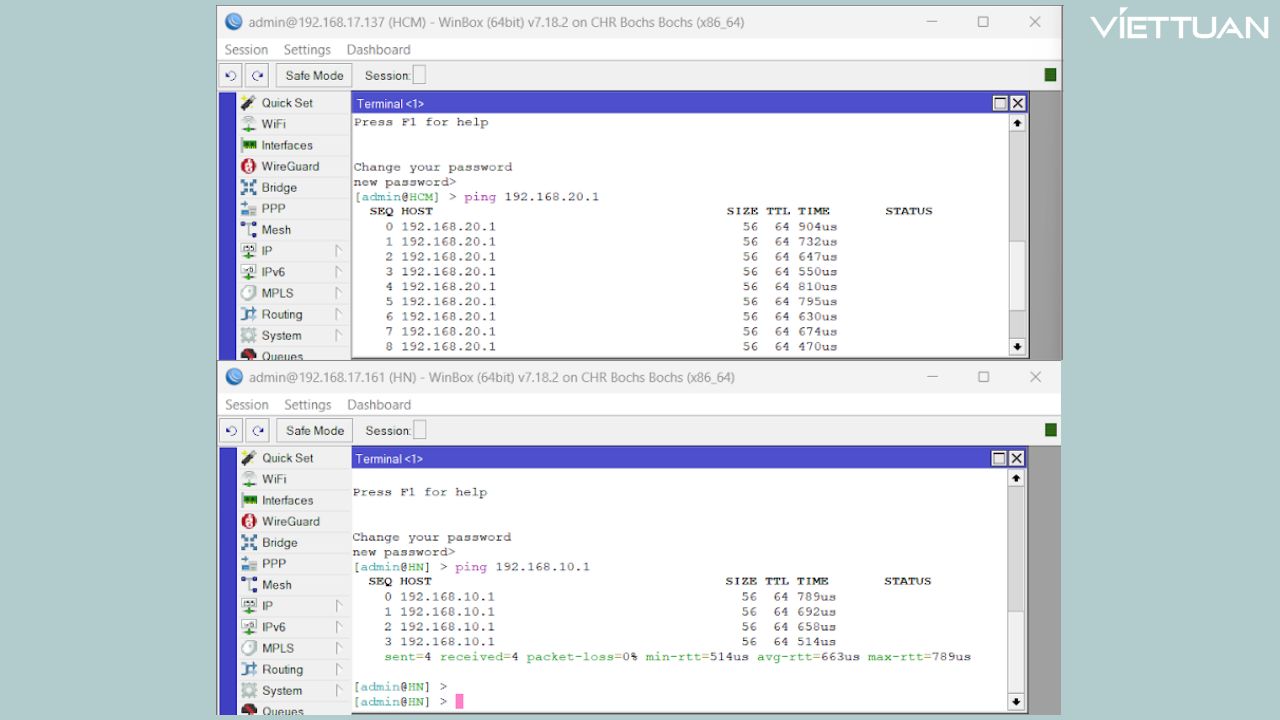

Kết quả các IP Local thông nhau:

Nhìn chung, việc cấu hình EoIP Tunnel trên Router MikroTik không quá phức tạp nếu bạn nắm rõ nguyên lý hoạt động và thực hiện đúng các bước kỹ thuật. Giải pháp này giúp kết nối các mạng LAN ở nhiều vị trí khác nhau thành một hệ thống thống nhất, hỗ trợ tốt cho các mô hình doanh nghiệp có chi nhánh, văn phòng từ xa hoặc hệ thống camera, máy chủ nội bộ. Tuy nhiên, để EoIP Tunnel hoạt động ổn định và an toàn, bạn nên kết hợp thêm các biện pháp bảo mật như IPsec, kiểm soát băng thông và giám sát lưu lượng thường xuyên. Hy vọng hướng dẫn trong bài viết sẽ giúp bạn triển khai EoIP Tunnel trên thiết bị MikroTik một cách hiệu quả và tối ưu cho hệ thống mạng của mình.

Wifi Ubiquiti

Wifi Ubiquiti Wifi UniFi

Wifi UniFi Wifi Ruckus

Wifi Ruckus WiFi Huawei

WiFi Huawei Wifi Meraki

Wifi Meraki Wifi Aruba

Wifi Aruba Wifi Grandstream

Wifi Grandstream Wifi Ruijie

Wifi Ruijie Wifi Extreme

Wifi Extreme Wifi MikroTik

Wifi MikroTik Wifi EnGenius

Wifi EnGenius Wifi Cambium

Wifi Cambium Wifi LigoWave

Wifi LigoWave Wifi Fortinet

Wifi Fortinet WiFi Everest

WiFi Everest WiFi H3C

WiFi H3C Router Draytek

Router Draytek Router Teltonika

Router Teltonika Barracuda Load Balancer ADC

Barracuda Load Balancer ADC Router Cisco

Router Cisco Load Balancing Kemp

Load Balancing Kemp Load Balancing Peplink

Load Balancing Peplink Router HPE

Router HPE Load Balancing FortiADC

Load Balancing FortiADC  Switch Ruckus

Switch Ruckus Firewall Netgate

Firewall Netgate Firewall Palo Alto

Firewall Palo Alto Firewall WatchGuard

Firewall WatchGuard Firewall Sophos

Firewall Sophos Firewall SonicWall

Firewall SonicWall Firewall FortiNAC

Firewall FortiNAC Firewall Fortiweb

Firewall Fortiweb Firewall Zyxel

Firewall Zyxel Thiết bị lưu trữ NAS Synology

Thiết bị lưu trữ NAS Synology Thiết bị lưu trữ NAS QNAP

Thiết bị lưu trữ NAS QNAP Thiết bị lưu trữ TerraMaster

Thiết bị lưu trữ TerraMaster Thiết bị lưu trữ ASUSTOR

Thiết bị lưu trữ ASUSTOR Dell EMC Data Storage

Dell EMC Data Storage Ổ cứng Toshiba

Ổ cứng Toshiba Ổ cứng Seagate

Ổ cứng Seagate SSD Samsung Enterprise

SSD Samsung Enterprise Ổ cứng Western Digital

Ổ cứng Western Digital RAM Server

RAM Server HDD Server

HDD Server Phụ kiện Server

Phụ kiện Server Modem Gateway 3G/4G/5G công nghiệp

Modem Gateway 3G/4G/5G công nghiệp Bộ phát wifi công nghiệp

Bộ phát wifi công nghiệp Switch công nghiệp

Switch công nghiệp Router 3G/4G/5G công nghiệp

Router 3G/4G/5G công nghiệp LoRaWan

LoRaWan Máy tính công nghiệp

Máy tính công nghiệp Firewall công nghiệp

Firewall công nghiệp Camera giám sát

Camera giám sát Tổng đài - điện thoại IP

Tổng đài - điện thoại IP Hệ thống âm thanh

Hệ thống âm thanh Hệ thống kiểm soát ra vào

Hệ thống kiểm soát ra vào Phụ kiện Teltonika

Phụ kiện Teltonika License

License Module, Phụ kiện quang

Module, Phụ kiện quang Adapter & nguồn PoE

Adapter & nguồn PoE

![[FULL] Tổng hợp tài liệu CCNA tiếng Việt (từ cơ bản tới nâng cao)](https://viettuans.vn/uploads/2023/01/tu-lieu-ccna-tieng-viet.jpg)

Bài viết hay, rất hữu ích.