Botnet là một mạng lưới các thiết bị bị nhiễm phần mềm độc hại và bị điều khiển từ xa mà người dùng không hề hay biết. Những thiết bị này, từ máy tính, điện thoại đến camera an ninh hay router, sẽ trở thành “máy tính ma” và phục vụ cho các hoạt động tấn công mạng như phát tán thư rác, đánh cắp dữ liệu và đặc biệt là các cuộc tấn công từ chối dịch vụ (DDoS). Với quy mô lớn và mức độ nguy hiểm cao, botnet đang trở thành mối đe dọa an ninh mạng hàng đầu hiện nay. Bài viết dưới đây sẽ giúp bạn hiểu rõ hơn Botnet là gì và cách phòng chống DDoS Botnet hiệu quả cho doanh nghiệp.

Botnet là gì?

“Botnet” là từ ghép giữa "bot" (robot) và "network" (mạng lưới). Đúng như tên gọi, botnet là một mạng lưới các thiết bị bao gồm máy tính, điện thoại, thiết bị IoT bị nhiễm phần mềm độc hại và bị kiểm soát từ xa mà người dùng không hề hay biết.

Các thiết bị sau khi bị lây nhiễm, sẽ trở thành những “bot” hay còn gọi là máy tính ma và được điều khiển bởi một kẻ tấn công từ xa, được gọi là botmaster. Khi đã bị điều khiển, các thiết bị trong botnet sẽ hoạt động theo mệnh lệnh của botmaster để thực hiện nhiều hành vi độc hại như: tấn công DDoS, phát tán spam, đánh cắp dữ liệu hay khai thác tiền mã hóa.

Botnet thường được hình thành bằng cách lây lan phần mềm độc hại (malware) thông qua các hình thức như email lừa đảo, lợi dụng lỗ hổng bảo mật hoặc khai thác mật khẩu mặc định trên các thiết bị chưa được bảo vệ đúng cách. Một khi thiết bị bị nhiễm, nó ngay lập tức gia nhập mạng lưới botnet và có thể bị điều khiển từ xa bất cứ lúc nào.

Các thành phần chính của một Botnet

Một mạng botnet được cấu thành từ ba thành phần chính sau:

- Bots (thiết bị bị nhiễm): Bots là các thiết bị đã bị xâm nhập và trở thành máy tính ma trong mạng botnet. Chúng có thể là máy tính cá nhân, máy chủ hoặc các thiết bị IoT như camera an ninh, bộ điều nhiệt, router… Khi đã bị nhiễm phần mềm độc hại, các thiết bị này sẽ lặng lẽ thực hiện lệnh từ xa mà người dùng hoàn toàn không hay biết.

- Máy chủ điều khiển (Command and Control – C&C): Đây là trung tâm điều hành của toàn bộ mạng botnet. Máy chủ C&C nhận lệnh từ kẻ điều khiển rồi phân phối các lệnh này đến từng bot trong mạng. Ngoài ra, C&C còn thu thập dữ liệu từ các thiết bị bị nhiễm và gửi lại báo cáo cho botmaster để theo dõi tình hình.

- Botmaster (kẻ điều khiển): Botmaster là cá nhân hoặc nhóm đứng sau và điều hành toàn bộ hoạt động của botnet. Họ kiểm soát các máy chủ C&C, lên kế hoạch và ra lệnh cho các hoạt động như: tấn công DDoS, đánh cắp thông tin cá nhân, spam hoặc thực hiện các hành vi phạm tội mạng khác.

Botnet hoạt động như thế nào?

Một mạng botnet thường được xây dựng theo ba giai đoạn.

- Giai đoạn 1: Tìm và khai thác lỗ hổng. Tin tặc sẽ tìm kiếm lỗ hổng trong thiết bị, tìm ra sự cố phần mềm, ứng dụng hoặc trang web hoặc thông qua lỗi của con người. Tin nhắn trực tuyến và email có thể được sử dụng để thử và thiết lập người dùng bị nhiễm phần mềm độc hại.

- Giai đoạn 2: Cài đặt phần mềm độc hại. Sau khi phát hiện lỗ hổng, tin tặc sẽ triển khai phần mềm độc hại lên thiết bị mục tiêu. Malware có thể được ngụy trang dưới dạng tệp đính kèm email, cửa sổ quảng cáo (clickbait), hoặc liên kết độc hại trên các trang web. Kỹ thuật lừa đảo thường được sử dụng để đánh lừa người dùng, khiến họ vô tình cài đặt phần mềm độc hại mà không hay biết. Trong một số trường hợp, chỉ cần truy cập một website bị nhiễm cũng đủ để kích hoạt quá trình tải xuống malware một cách tự động.

- Giai đoạn 3: Kích hoạt botnet và tiến hành tấn công. Khi thiết bị đã bị nhiễm, nó sẽ trở thành một “bot” - một phần tử trong mạng máy tính ma. Các bot được kết nối lại với nhau và điều khiển từ xa bởi botmaster. Từ đó, chúng có thể thực hiện nhiều cuộc tấn công theo lệnh như tấn công DDoS, gửi thư rác hàng loạt, đánh cắp thông tin cá nhân… Tập hợp các thiết bị bị kiểm soát này còn được gọi là “mạng zombie”, vì chúng hoạt động âm thầm và hoàn toàn không nằm trong tầm kiểm soát của người dùng thật.

Mối nguy hiểm từ DDoS Botnet đối với cá nhân và doanh nghiệp

DDoS Botnet là một trong những hình thức tấn công mạng nguy hiểm và phổ biến nhất hiện nay. Khi bị kiểm soát bởi một mạng botnet khổng lồ, hàng ngàn thậm chí hàng triệu thiết bị có thể bị huy động cùng lúc để tấn công lưu lượng truy cập vào một mục tiêu nhất định, khiến hệ thống quá tải và ngừng hoạt động. Cả cá nhân lẫn doanh nghiệp đều có thể trở thành nạn nhân với nhiều hậu quả nghiêm trọng:

- Gián đoạn dịch vụ: Đối với doanh nghiệp, tấn công DDoS có thể khiến website, ứng dụng hoặc hệ thống thanh toán trực tuyến bị tê liệt hoàn toàn, gây gián đoạn trong hoạt động kinh doanh, làm mất lòng tin từ khách hàng.

- Thiệt hại tài chính: Mỗi phút hệ thống bị gián đoạn có thể tương đương với hàng triệu đồng doanh thu bị mất, đặc biệt là với các doanh nghiệp thương mại điện tử hoặc công ty cung cấp dịch vụ online. Ngoài ra, chi phí để khắc phục hậu quả sau tấn công và đầu tư bảo mật lại từ đầu cũng rất lớn.

- Đánh cắp và rò rỉ dữ liệu: Một số cuộc tấn công DDoS không chỉ nhằm mục tiêu làm nghẽn hệ thống mà còn đánh lạc hướng để tin tặc thực hiện các hành vi tinh vi hơn như xâm nhập, lấy cắp thông tin cá nhân, dữ liệu nội bộ, tài khoản ngân hàng...

- Ảnh hưởng đến uy tín thương hiệu: Khách hàng ngày càng chú trọng đến tính bảo mật. Khi một công ty bị tấn công DDoS, người dùng có thể mất niềm tin vào độ an toàn của hệ thống, dẫn đến giảm lượng khách hàng, ảnh hưởng lâu dài đến hình ảnh thương hiệu.

Các loại tấn công Botnet phổ biến hiện nay

Botnet là một mạng lưới thiết bị bị kiểm soát từ xa nhằm thực hiện các cuộc tấn công mạng với quy mô lớn. Khi đã bị lây nhiễm, các thiết bị trong botnet có thể tham gia vào nhiều hành vi nguy hiểm. Dưới đây là những hình thức tấn công botnet phổ biến nhất hiện nay.

Tấn công từ chối dịch vụ phân tán (DDoS)

Đây là loại hình tấn công thường gặp nhất mà botnet được sử dụng. Tin tặc sẽ huy động hàng ngàn thiết bị bị nhiễm trong mạng botnet để đồng loạt gửi yêu cầu truy cập đến một máy chủ hoặc trang web cụ thể. Khi lưu lượng truy cập vượt quá khả năng xử lý của hệ thống, dịch vụ sẽ bị tê liệt, khiến người dùng hợp pháp không thể truy cập.

Tấn công DDoS có thể được thực hiện với mục đích tống tiền, phá hoại đối thủ cạnh tranh hoặc gây rối theo động cơ cá nhân hoặc chính trị. Hậu quả của DDoS rất nghiêm trọng: làm gián đoạn hoạt động kinh doanh, gây thiệt hại tài chính và ảnh hưởng đến uy tín thương hiệu.

Gửi thư rác và lừa đảo qua email (Spam & Phishing)

Botnet cũng được sử dụng để phát tán hàng tỷ email rác mỗi ngày. Những email này thường chứa các liên kết độc hại hoặc tệp đính kèm chứa mã độc. Khi người dùng nhấp vào, thiết bị của họ có thể bị lây nhiễm và trở thành một phần của mạng botnet. Ngoài việc phát tán phần mềm độc hại, email rác còn được dùng trong các chiêu trò lừa đảo như giả danh ngân hàng, thông báo trúng thưởng hoặc yêu cầu cung cấp thông tin cá nhân để đánh cắp dữ liệu và chiếm đoạt tài sản. Hình thức này vừa mở rộng quy mô botnet, vừa gây hại trực tiếp đến nạn nhân.

Gian lận quảng cáo và nhấp chuột (Ad Fraud & Click Fraud)

Một số botnet được thiết kế để tự động truy cập các quảng cáo trực tuyến mà người dùng không hề biết. Điều này tạo ra lượng lớn lượt nhấp ảo nhằm đánh lừa hệ thống quảng cáo, khiến nhà quảng cáo phải trả tiền cho các lượt truy cập giả. Ngoài ra, botnet cũng có thể được dùng để tăng lượng truy cập ảo cho các website, giúp các nhà xuất bản gian lận doanh thu quảng cáo hoặc làm tăng mức độ phổ biến giả tạo cho một sản phẩm hay nội dung. Hình thức gian lận này gây tổn thất kinh tế lớn và làm sai lệch dữ liệu marketing.

Tấn công brute-force

Botnet còn có thể được sử dụng để thực hiện các cuộc tấn công “brute-force”, tức là thử hàng loạt tên đăng nhập và mật khẩu với tốc độ cao để truy cập trái phép vào hệ thống. Với hàng nghìn bot hoạt động cùng lúc, khả năng thành công cao hơn rất nhiều so với tấn công đơn lẻ. Ngoài ra, botnet còn phục vụ cho các cuộc tấn công có chủ đích nhắm vào những mục tiêu cụ thể, như đánh cắp tài liệu quan trọng, xâm nhập hệ thống nội bộ của tổ chức, hoặc tấn công vào máy chủ chứa dữ liệu có giá trị lớn.

Tấn công tài chính

Một số botnet được lập trình chuyên biệt để đánh cắp dữ liệu tài chính như thông tin thẻ tín dụng, tài khoản ngân hàng trực tuyến và các giao dịch tài chính. Tin tặc có thể dùng thông tin đánh cắp để thực hiện giao dịch trái phép, rút tiền, hoặc bán dữ liệu trên chợ đen. Đây là hình thức tấn công rất nguy hiểm vì thường xảy ra âm thầm, không có dấu hiệu rõ ràng và chỉ được phát hiện khi nạn nhân đã thiệt hại nặng nề.

Các biện pháp phòng chống tấn công DDoS Botnet hiệu quả

Cách tốt nhất để bảo vệ bản thân khỏi botnet là chủ động phòng ngừa trước khi thiết bị bị xâm nhập. Dưới đây là những biện pháp thiết thực giúp bạn nâng cao khả năng phòng vệ và giảm thiểu rủi ro từ các cuộc tấn công botnet:

- Cài đặt và duy trì phần mềm diệt virus uy tín: Luôn sử dụng phần mềm diệt virus hoặc bộ bảo mật Internet đáng tin cậy trên tất cả thiết bị. Các phần mềm này giúp phát hiện, ngăn chặn và loại bỏ các loại phần mềm độc hại, bao gồm cả trojan – tác nhân chính lây lan botnet. Đừng quên cập nhật phần mềm diệt virus thường xuyên để đảm bảo luôn được bảo vệ trước các mối đe dọa mới.

- Sử dụng mật khẩu mạnh và xác thực đa yếu tố (MFA): Mật khẩu nên dài, phức tạp, không sử dụng thông tin cá nhân dễ đoán và nên thay đổi định kỳ. Tuyệt đối không sử dụng cùng một mật khẩu cho nhiều tài khoản. Ngoài ra, hãy kích hoạt xác thực đa yếu tố (MFA) nếu có thể, ví dụ như mã OTP, vân tay hoặc nhận diện khuôn mặt để tăng cường lớp bảo vệ cho tài khoản và thiết bị.

- Kiểm tra và thay đổi thông tin bảo mật mặc định trên thiết bị: Rất nhiều thiết bị kết nối internet như router, camera IP, thiết bị nhà thông minh… sử dụng mật khẩu mặc định của nhà sản xuất. Bạn nên kiểm tra và thiết lập lại tên người dùng, mật khẩu cũng như các tùy chọn bảo mật, quyền riêng tư trên tất cả thiết bị mới mua.

- Tìm hiểu tính năng bảo mật trước khi mua thiết bị: Trước khi mua bất kỳ thiết bị nào có khả năng kết nối internet, hãy tìm hiểu kỹ về khả năng bảo mật của nó. Các thiết bị giá rẻ thường cắt giảm các lớp bảo vệ để giảm chi phí. Nếu có thể, hãy ưu tiên chọn thiết bị từ các thương hiệu uy tín, có cập nhật phần mềm thường xuyên và hỗ trợ người dùng tốt.

- Cẩn trọng với tệp đính kèm trong email: Tệp đính kèm là phương tiện phổ biến để phát tán phần mềm độc hại. Trước khi mở bất kỳ tệp nào, bạn nên xác minh rõ nguồn gửi và chỉ mở khi chắc chắn đó là người đáng tin cậy. Tốt hơn hết, hãy quét tệp bằng phần mềm diệt virus trước khi tải hoặc mở nội dung đính kèm.

- Tránh nhấp vào liên kết lạ trong tin nhắn: Phần mềm độc hại cũng có thể phát tán qua các liên kết trong email, tin nhắn văn bản hoặc mạng xã hội. Nếu bạn nhận được liên kết từ nguồn không rõ ràng, tuyệt đối không nhấp vào. Thay vào đó, hãy nhập thủ công địa chỉ website vào trình duyệt hoặc tìm phiên bản chính thức qua công cụ tìm kiếm để đảm bảo an toàn.

Tổng kết

Botnet và các cuộc tấn công DDoS là mối đe dọa không thể xem nhẹ trong thời đại công nghệ số. Chúng có thể âm thầm xâm nhập, kiểm soát thiết bị và gây ra hậu quả nghiêm trọng cho cả cá nhân lẫn doanh nghiệp. Tuy nhiên, nếu hiểu đúng bản chất botnet và áp dụng các biện pháp phòng ngừa phù hợp, chúng ta hoàn toàn có thể giảm thiểu rủi ro và bảo vệ dữ liệu an toàn. Các doanh nghiệp cần chủ động phòng ngừa để giữ vững hệ thống trước những nguy cơ tiềm ẩn từ không gian mạng.

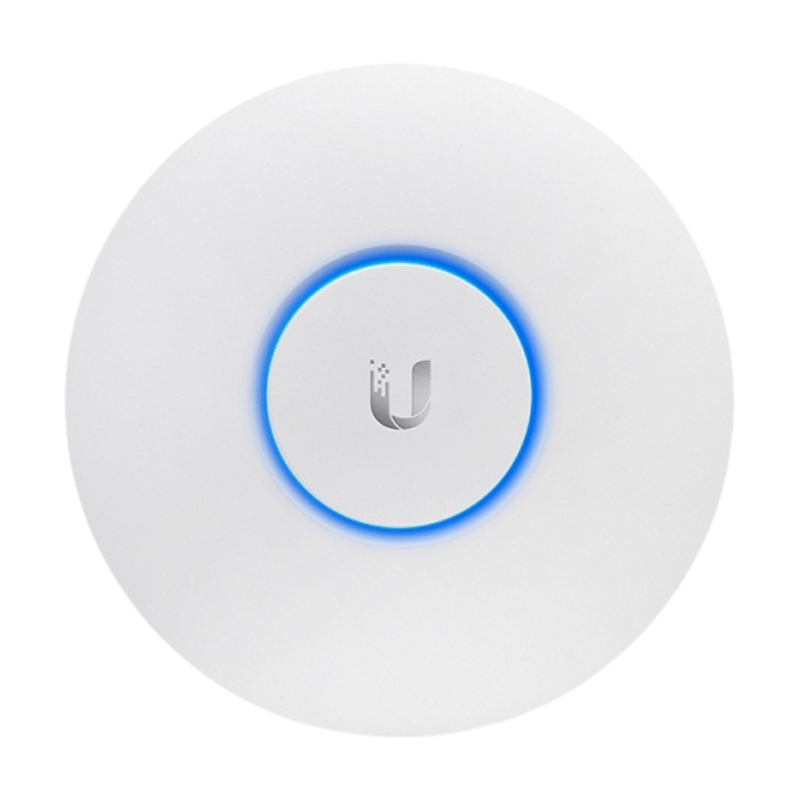

Wifi Ubiquiti

Wifi Ubiquiti Wifi UniFi

Wifi UniFi Wifi Ruckus

Wifi Ruckus WiFi Huawei

WiFi Huawei Wifi Meraki

Wifi Meraki Wifi Aruba

Wifi Aruba Wifi Grandstream

Wifi Grandstream Wifi Ruijie

Wifi Ruijie Wifi Extreme

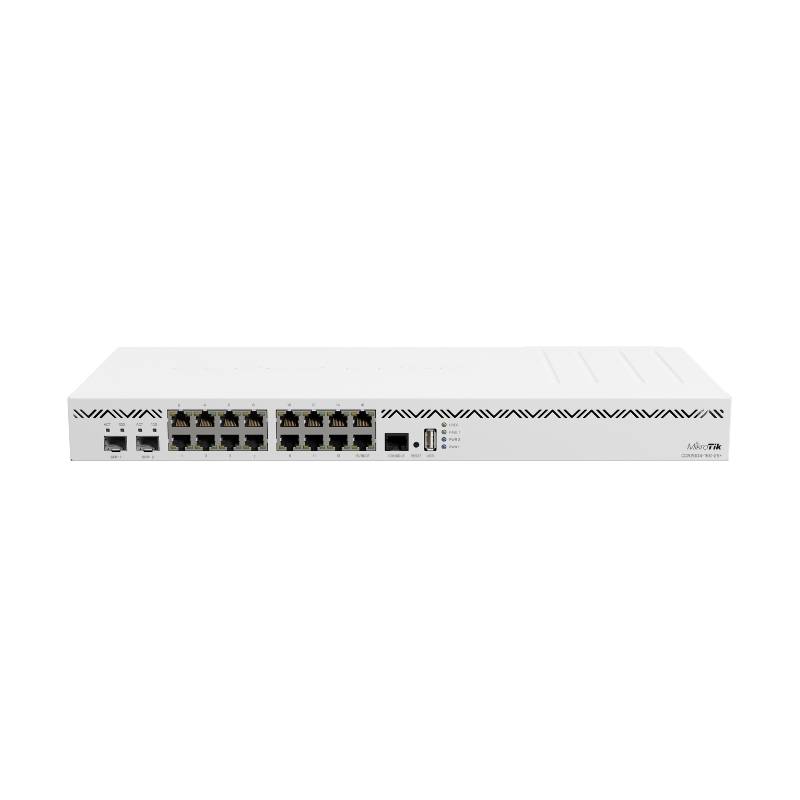

Wifi Extreme Wifi MikroTik

Wifi MikroTik Wifi EnGenius

Wifi EnGenius Wifi Cambium

Wifi Cambium Wifi LigoWave

Wifi LigoWave Wifi Fortinet

Wifi Fortinet WiFi Everest

WiFi Everest WiFi H3C

WiFi H3C Router Draytek

Router Draytek Router Teltonika

Router Teltonika Barracuda Load Balancer ADC

Barracuda Load Balancer ADC Router Cisco

Router Cisco Load Balancing Kemp

Load Balancing Kemp Load Balancing Peplink

Load Balancing Peplink Router HPE

Router HPE Load Balancing FortiADC

Load Balancing FortiADC  Switch Ruckus

Switch Ruckus Firewall Netgate

Firewall Netgate Firewall Palo Alto

Firewall Palo Alto Firewall WatchGuard

Firewall WatchGuard Firewall Sophos

Firewall Sophos Firewall SonicWall

Firewall SonicWall Firewall FortiNAC

Firewall FortiNAC Firewall Fortiweb

Firewall Fortiweb Firewall Zyxel

Firewall Zyxel Thiết bị lưu trữ NAS Synology

Thiết bị lưu trữ NAS Synology Thiết bị lưu trữ NAS QNAP

Thiết bị lưu trữ NAS QNAP Thiết bị lưu trữ TerraMaster

Thiết bị lưu trữ TerraMaster Thiết bị lưu trữ ASUSTOR

Thiết bị lưu trữ ASUSTOR Dell EMC Data Storage

Dell EMC Data Storage Ổ cứng Toshiba

Ổ cứng Toshiba Ổ cứng Seagate

Ổ cứng Seagate SSD Samsung Enterprise

SSD Samsung Enterprise Ổ cứng Western Digital

Ổ cứng Western Digital RAM Server

RAM Server HDD Server

HDD Server Phụ kiện Server

Phụ kiện Server Modem Gateway 3G/4G/5G công nghiệp

Modem Gateway 3G/4G/5G công nghiệp Bộ phát wifi công nghiệp

Bộ phát wifi công nghiệp Switch công nghiệp

Switch công nghiệp Router 3G/4G/5G công nghiệp

Router 3G/4G/5G công nghiệp LoRaWan

LoRaWan Máy tính công nghiệp

Máy tính công nghiệp Firewall công nghiệp

Firewall công nghiệp Camera giám sát

Camera giám sát Tổng đài - điện thoại IP

Tổng đài - điện thoại IP Hệ thống âm thanh

Hệ thống âm thanh Hệ thống kiểm soát ra vào

Hệ thống kiểm soát ra vào Phụ kiện Teltonika

Phụ kiện Teltonika License

License Module, Phụ kiện quang

Module, Phụ kiện quang Adapter & nguồn PoE

Adapter & nguồn PoE

![[FULL] Tổng hợp tài liệu CCNA tiếng Việt (từ cơ bản tới nâng cao)](https://viettuans.vn/uploads/2023/01/tu-lieu-ccna-tieng-viet.jpg)

Bài viết hay, rất hữu ích.