IPSEC VPN Site to Site là giải pháp phổ biến giúp kết nối an toàn giữa hai hoặc nhiều mạng nội bộ ở các địa điểm khác nhau thông qua Internet. Với cơ chế mã hóa mạnh mẽ, IPSEC VPN Site to Site đảm bảo dữ liệu truyền tải giữa các chi nhánh luôn được bảo mật và ổn định. Khi kết hợp giữa thiết bị RUT Teltonika và router DrayTek, doanh nghiệp có thể dễ dàng thiết lập một đường hầm VPN bảo mật, cho phép các hệ thống tại hai site giao tiếp với nhau như trong cùng một mạng LAN. Sau đây, Việt Tuấn sẽ hướng dẫn chi tiết cách cấu hình IPSEC VPN Site to Site giữa thiết bị RUT Teltonika và Router DrayTek, giúp bạn triển khai kết nối mạng an toàn và hiệu quả cho hệ thống của mình.

IPSEC là gì?

IPSEC (Internet Protocol Security) là một bộ giao thức bảo mật được thiết kế để bảo vệ dữ liệu truyền qua mạng IP (như Internet). IPSEC là một tập hợp các tiêu chuẩn (RFC) bao gồm:

- Authentication Header (AH): Xác thực nguồn gốc dữ liệu và tính toàn vẹn.

- Encapsulating Security Payload (ESP): Mã hóa dữ liệu, xác thực và bảo vệ chống replay attack (tái phát lại dữ liệu cũ).

- Internet Key Exchange (IKE): Quản lý khóa mã hóa và thiết lập kết nối an toàn.

IPSEC hoạt động ở lớp Network (Layer 3) của mô hình OSI, mã hóa toàn bộ gói tin IP, phù hợp cho các kết nối VPN giữa các mạng lớn.

IPSEC có ưu điểm là bảo mật cao, hỗ trợ nhiều thuật toán mã hóa như AES và tích hợp tốt với các thiết bị router như Teltonika RUT và Draytek.

VPN Site-to-Site là gì và hoạt động như thế nào?

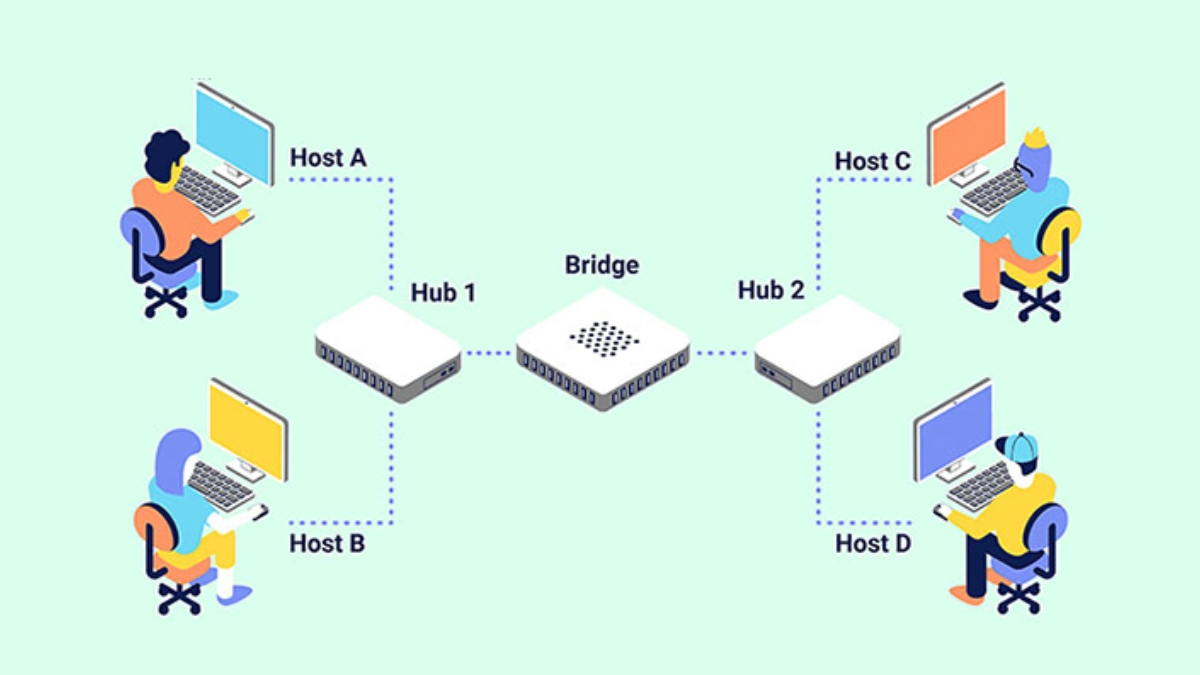

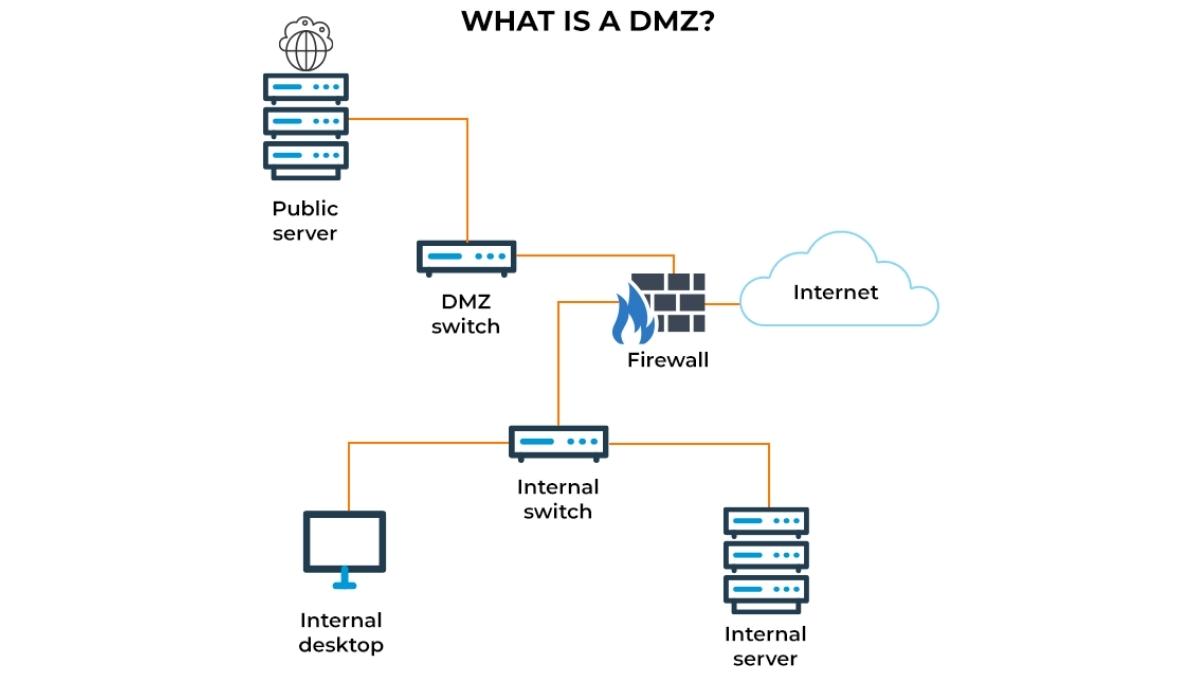

VPN (Virtual Private Network) Site-to-Site là loại kết nối VPN kết nối hai hoặc nhiều mạng LAN ở các vị trí địa lý khác nhau qua Internet công cộng, tạo thành một "mạng riêng ảo" an toàn như thể chúng là một mạng nội bộ duy nhất.

Cách hoạt động cơ bản của VPN Site-to-Site với IPSEC:

- Bước 1: Thiết lập kết nối ban đầu (Phase 1 - IKE Negotiation): Hai thiết bị (router) trao đổi thông tin để xác thực lẫn nhau và thỏa thuận khóa mã hóa. Sử dụng Pre-Shared Key (PSK - khóa bí mật chung) hoặc chứng chỉ. Đây là giai đoạn "bắt tay" (handshake), thường dùng IKEv1 (Main/Aggressive Mode) hoặc IKEv2 (hiện đại hơn, ổn định hơn với NAT).

- Bước 2: Xây dựng tunnel bảo mật (Phase 2 - IPSEC SA - Security Association): Sau khi Phase 1 thành công, hai bên thiết lập tunnel để mã hóa traffic thực tế. Traffic từ LAN A (ví dụ: máy tính ở Site A) được mã hóa bởi router A, gửi qua Internet đến router B, nơi nó được giải mã và chuyển tiếp đến LAN B. Ngược lại tương tự.

- Giao tiếp traffic:

- Traffic không mã hóa từ thiết bị nội bộ → Router mã hóa bằng thuật toán (ví dụ: AES-128) và hash (SHA-1) → Gửi qua tunnel IPSEC (sử dụng ESP protocol).

- Đến router đích: Giải mã, kiểm tra tính toàn vẹn, rồi chuyển đến thiết bị nội bộ.

- Các thông số phải khớp: Encryption (AES), Hash (SHA), DH Group (cho key exchange, ví dụ MODP768), Lifetime (thời gian sống của SA).

Lợi ích: Bảo mật dữ liệu khỏi nghe lén, giả mạo; dễ mở rộng cho nhiều site.

Rủi ro nếu sai: Mismatch Phase 1/2 dẫn đến tunnel không up, traffic không thông.

Cấu hình chi tiết IPSEC VPN Site to Site thiết bị RUT Teltonika và Router Draytek

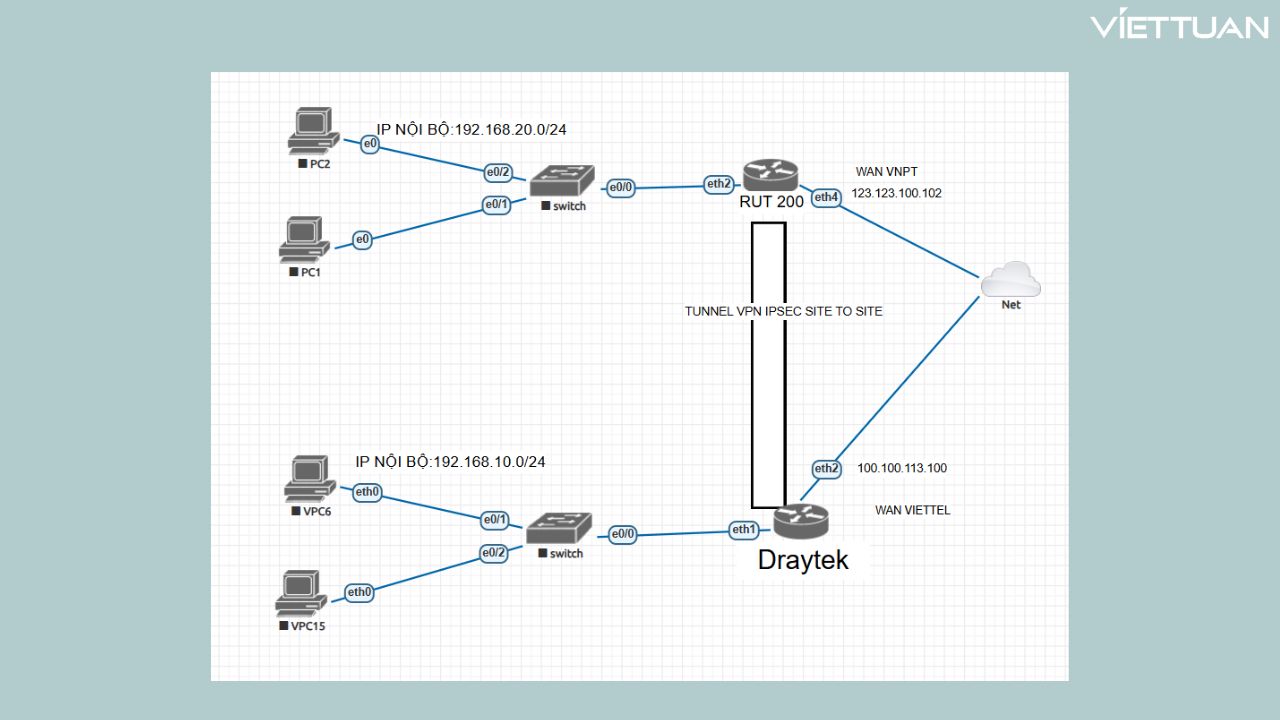

Mô hình mạng:

- Site A (Draytek): LAN 192.168.10.0/24, WAN 100.100.113.100.

- Site B (Teltonika): LAN 192.168.20.0/24, WAN 123.123.100.102.

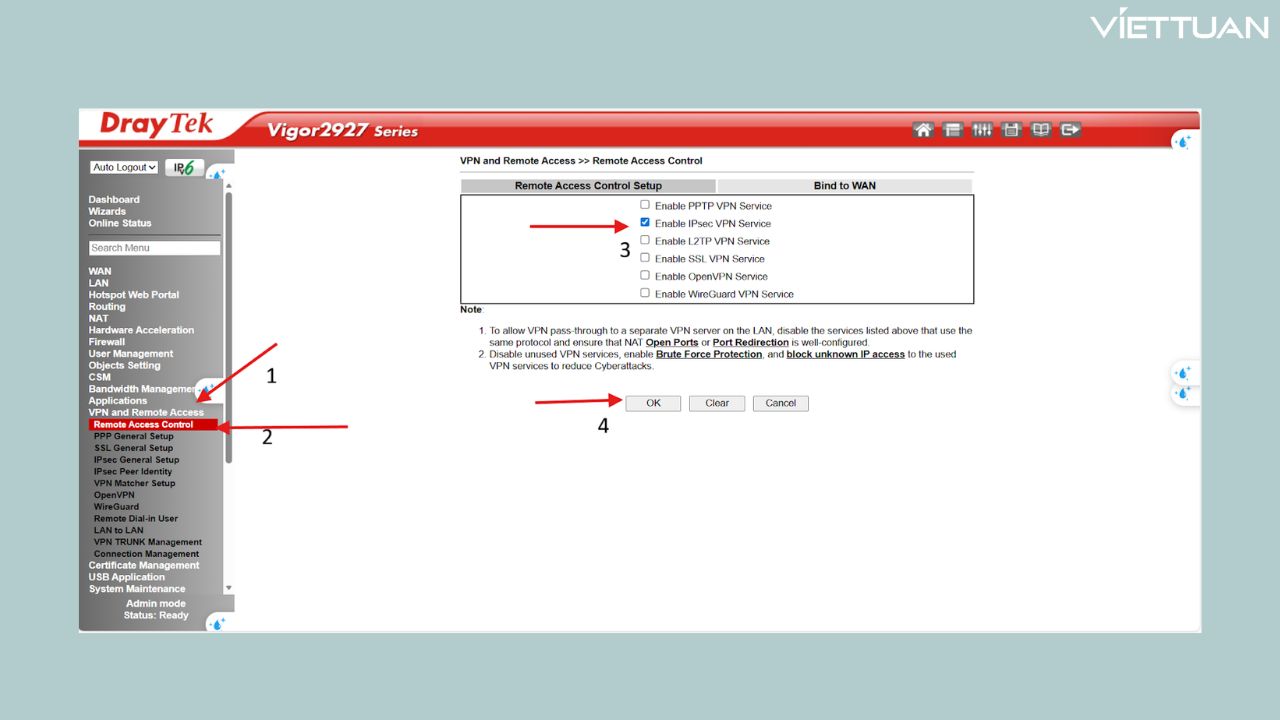

Bước 1: Bật dịch vụ IPSEC ở Router Draytek

Đầu tiên để cấu hình giao thức IPSEC VPN Site to Site Router Draytek, bạn vào giúp mình Router Draytek. Tiếp theo bạn chọn mục:

VPN and Remote Access → Remote Access Control → Enable IPsec VPN Service → OK.

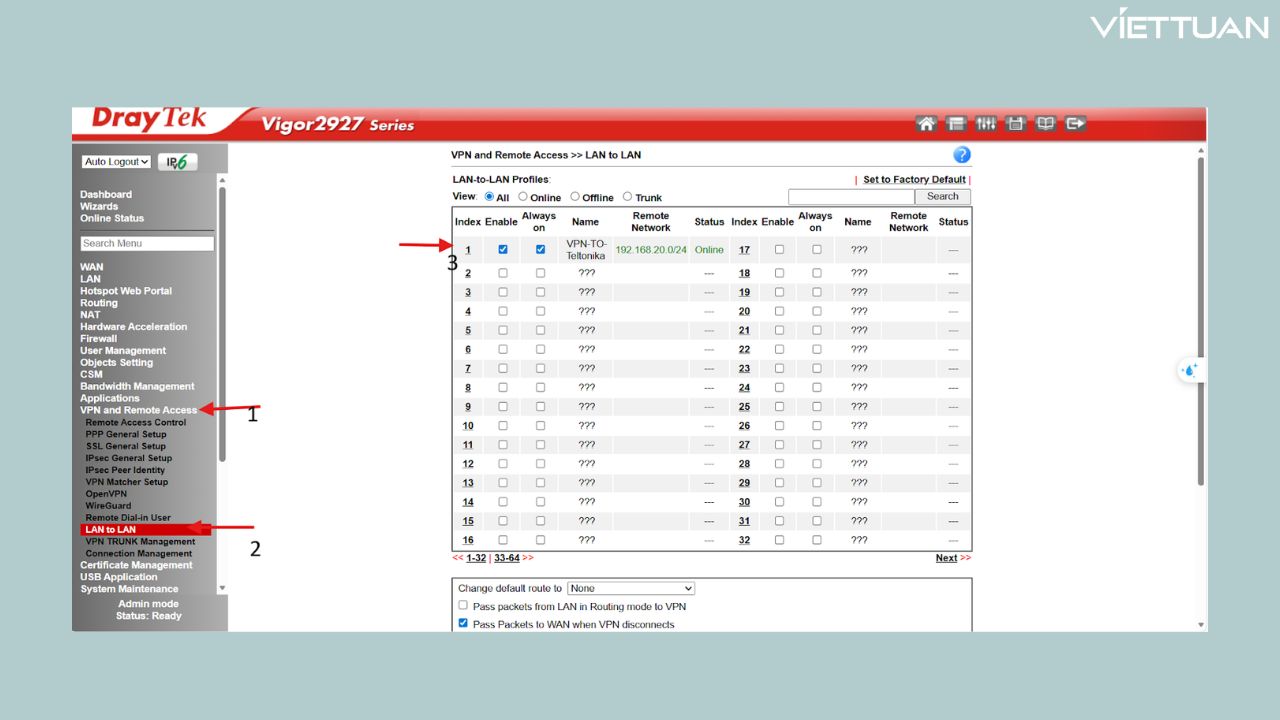

Bước 2: Tạo Profile Site-to-Site (LAN-to-LAN)

VPN and Remote Access → LAN TO LAN → chọn số 1 để vào profile thiết lập.

Sau khi chọn dãy số 1 Index bạn sẽ vào phần profile.

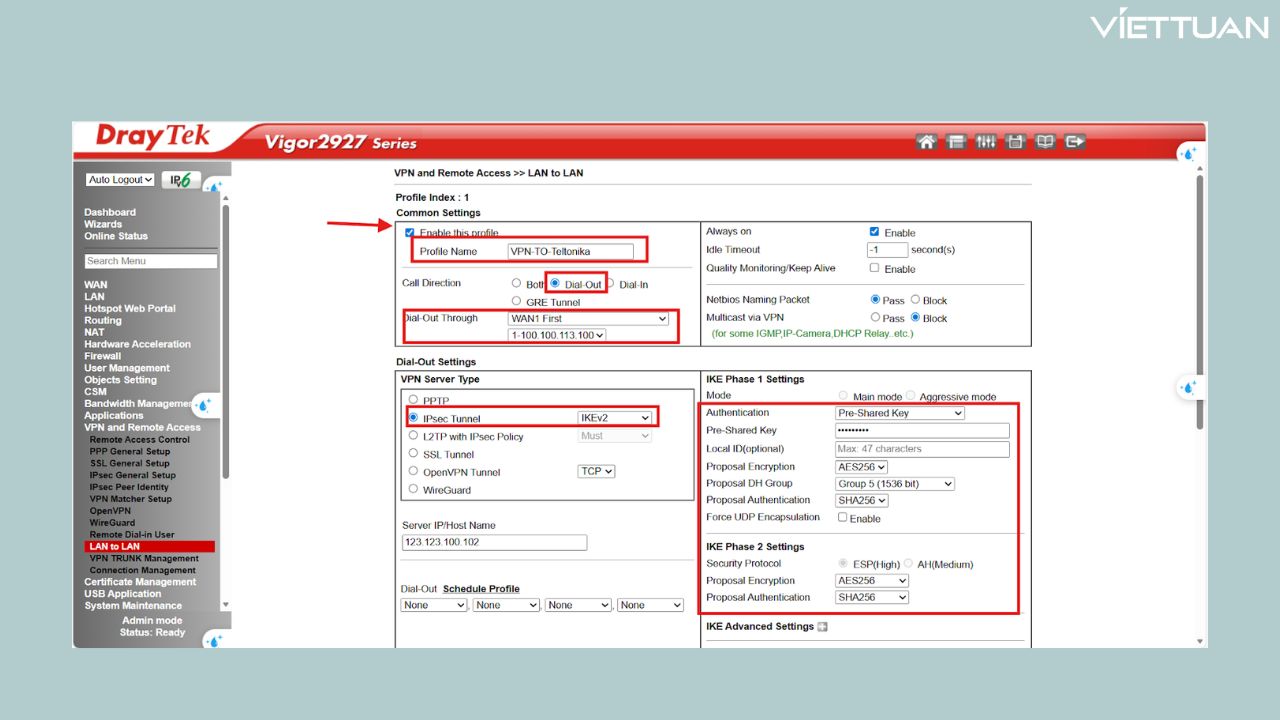

Profile Index : 1

Common Settings

- Enable profile.

- Call Direction: Dial-Out.

- WAN Interface: WAN1.

Dial-Out Settings:

IPsec Tunnel: IKEv2

IKE Phase 1 Settings:

- Trong profile, tab IPsec hoặc More.

- Authentication: Pre-Shared Key

- Pre-Shared Key:123456aA@ ( Đây sẽ là password để xác thực giữa RUT Teltonika Và Draytek)

- Encryption: AES-256.

- Authentication: SHA-256.

- Proposal DH Group: Group 5 (1563 bit)

IKE Phase 2 Settings:

- Encryption: AES-128.

- Authentication: SHA-256.

Server IP/Host Name: 123.123.100.102 (IP WAN Của RUT Teltonika)

TCP/IP Network Settings

- Local Network: 192.168.10.0/Mask 255.255.255.0 ( Đây là IP nội bộ của Router Draytek)

- Remote Network:192.168.10.0/Mask 255.255.255.0( Đây là IP nội bộ của Router RUT Teltonika)

Khi xong bạn nhấn OK. Như vậy là xong phần cấu hình ở Router Draytek và giờ mình sẽ qua cấu hình RUT Teltonika.

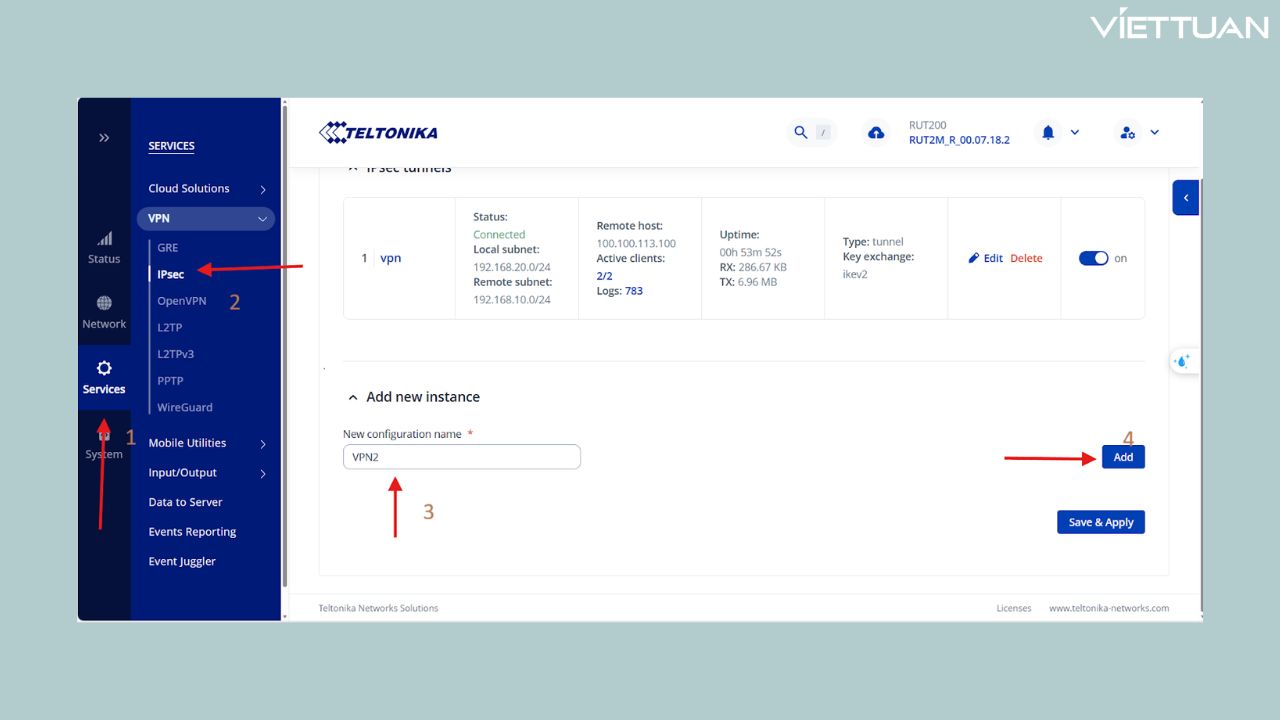

Bước 3: Thiết lập IPSEC trên RUT Teltonika

- Services→ IPSEC → New Add new instance

- New configuration name :VPN (bạn có thể đặt theo ý mình) → Add

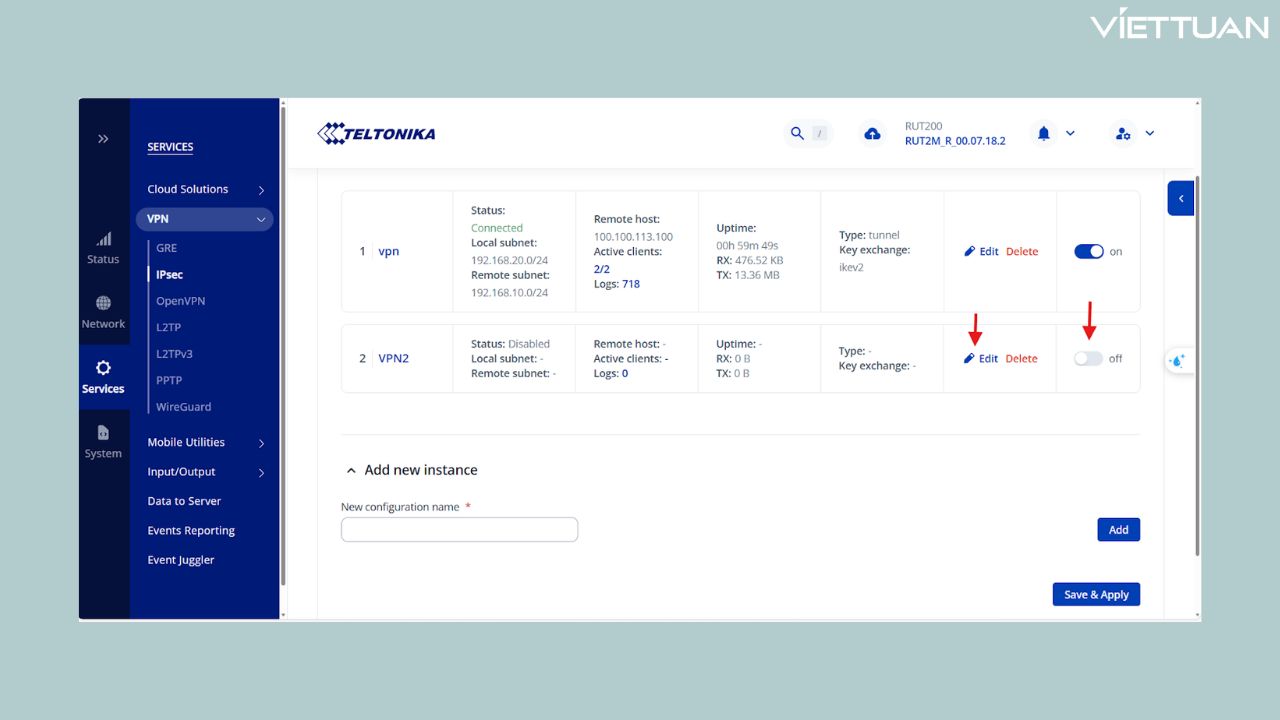

- Sau khi bạn nhất add sẽ hiện ra Interface Tunnel bạn nhớ bật lên và chọn Edit.

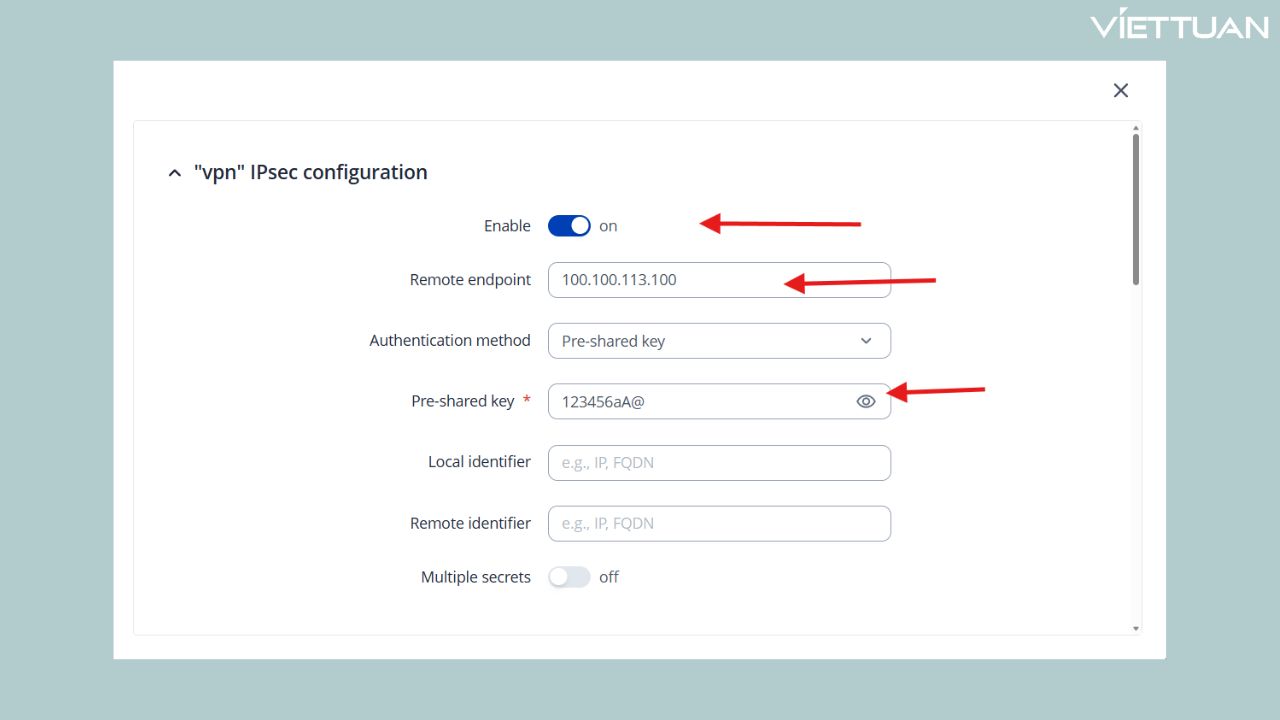

Bước 4: Tiến hành thiết lập Tunnel

Remote Endpoint: 100.100.113.100 (IP WAN Draytek; bạn có thể dùng DDNS nếu dynamic).

Tiếp theo bạn di chuyển chuột xuống dưới ở phần Connection configuration, chọn General settings.

- Tye: tunnel

- Local Network: 192.168.20.0/Mask 255.255.255.0( Đây là IP nội bộ của Router RUT Teltonika)

- Remote Network:192.168.10.0/Mask 255.255.255.0 ( Đây là IP nội bộ của Router Draytek)

Tiếp theo bạn di chuyển chuột xuống dưới tiếp phần: Proposal configuration

Phase1

- Proposals:

- Encryption: AES 256

- Authentication: SHA256

- DH GROUP: MODP1536

Phase2:

Cũng tương tự bạn có thể chọn giao thức mã hóa và xác thực dựa vào mức độ mã hóa và lưu lương băng thông để tối mã hóa, tại vì khi mã hóa càng và xác thực càng cao sẽ khá ngốn băng thông Internet của bạn. Nhấn Save & Apply.

Cách kiểm tra xem bạn đã set up đúng chưa:

Ở Router RUT Teltonika:

- Status hiện Connected: Như vậy là Tunnul đã ON và đã thiết được VPN giữa Router

- Bạn có thể kiểm tra thêm bằng cách vào CMD máy tính bạn và Ping 192.168.10.1

Qua các bước hướng dẫn trên, hy vọng bạn đã nắm được quy trình cấu hình IPSEC VPN Site to Site giữa thiết bị RUT Teltonika và Router DrayTek để kết nối hai hệ thống mạng ở các địa điểm khác nhau một cách an toàn và ổn định. Nếu trong quá trình cấu hình bạn gặp khó khăn hoặc cần tư vấn giải pháp VPN phù hợp cho hệ thống, hãy liên hệ với đội ngũ kỹ thuật để được hỗ trợ nhanh chóng và hiệu quả.

Wifi Ubiquiti

Wifi Ubiquiti Wifi UniFi

Wifi UniFi Wifi Ruckus

Wifi Ruckus WiFi Huawei

WiFi Huawei Wifi Meraki

Wifi Meraki Wifi Aruba

Wifi Aruba Wifi Grandstream

Wifi Grandstream Wifi Ruijie

Wifi Ruijie Wifi Extreme

Wifi Extreme Wifi MikroTik

Wifi MikroTik Wifi EnGenius

Wifi EnGenius Wifi Cambium

Wifi Cambium Wifi LigoWave

Wifi LigoWave Wifi Fortinet

Wifi Fortinet WiFi Everest

WiFi Everest WiFi H3C

WiFi H3C Router Draytek

Router Draytek Router Teltonika

Router Teltonika Barracuda Load Balancer ADC

Barracuda Load Balancer ADC Router Cisco

Router Cisco Load Balancing Kemp

Load Balancing Kemp Load Balancing Peplink

Load Balancing Peplink Router HPE

Router HPE Load Balancing FortiADC

Load Balancing FortiADC  Switch Ruckus

Switch Ruckus Firewall Netgate

Firewall Netgate Firewall Palo Alto

Firewall Palo Alto Firewall WatchGuard

Firewall WatchGuard Firewall Sophos

Firewall Sophos Firewall SonicWall

Firewall SonicWall Firewall FortiNAC

Firewall FortiNAC Firewall Fortiweb

Firewall Fortiweb Firewall Zyxel

Firewall Zyxel Thiết bị lưu trữ NAS Synology

Thiết bị lưu trữ NAS Synology Thiết bị lưu trữ NAS QNAP

Thiết bị lưu trữ NAS QNAP Thiết bị lưu trữ TerraMaster

Thiết bị lưu trữ TerraMaster Thiết bị lưu trữ ASUSTOR

Thiết bị lưu trữ ASUSTOR Dell EMC Data Storage

Dell EMC Data Storage Ổ cứng Toshiba

Ổ cứng Toshiba Ổ cứng Seagate

Ổ cứng Seagate SSD Samsung Enterprise

SSD Samsung Enterprise Ổ cứng Western Digital

Ổ cứng Western Digital RAM Server

RAM Server HDD Server

HDD Server Phụ kiện Server

Phụ kiện Server Modem Gateway 3G/4G/5G công nghiệp

Modem Gateway 3G/4G/5G công nghiệp Bộ phát wifi công nghiệp

Bộ phát wifi công nghiệp Switch công nghiệp

Switch công nghiệp Router 3G/4G/5G công nghiệp

Router 3G/4G/5G công nghiệp LoRaWan

LoRaWan Máy tính công nghiệp

Máy tính công nghiệp Firewall công nghiệp

Firewall công nghiệp Camera giám sát

Camera giám sát Tổng đài - điện thoại IP

Tổng đài - điện thoại IP Hệ thống âm thanh

Hệ thống âm thanh Hệ thống kiểm soát ra vào

Hệ thống kiểm soát ra vào Phụ kiện Teltonika

Phụ kiện Teltonika License

License Module, Phụ kiện quang

Module, Phụ kiện quang Adapter & nguồn PoE

Adapter & nguồn PoE

![[FULL] Tổng hợp tài liệu CCNA tiếng Việt (từ cơ bản tới nâng cao)](https://viettuans.vn/uploads/2023/01/tu-lieu-ccna-tieng-viet.jpg)

Bài viết hay, rất hữu ích.