Ransomware là gì? Chỉ cần đánh cụm từ này lên Google và bạn sẽ nhận về hàng triệu kết quả ngay lập tức về các cuộc tấn công an ninh mạng sử dụng mã độc tống tiền, đã gây những thiệt hại to lớn về tiền bạc cũng như dữ liệu quan trọng của người dùng. Bài viết ngay sau đây của Việt Tuấn sẽ cung cấp cho bạn những thông tin chi tiết nhất xoay quanh Ransomware là gì? Bạn đọc đừng bỏ lỡ!

Tổng quan về Ransomware là gì?

Ransomware là gì? Đây là một loại phần mềm độc hại được các kẻ tấn công mạng sử dụng, nhắm vào các hệ thống máy chủ của doanh nghiệp cũng như máy tính cá nhân của người dùng.

Sau khi lây nhiễm vào máy tính, Ransomware sẽ mã hóa toàn bộ các tập tin quan trọng của người dùng. Sau đó kẻ tấn công sẽ đòi tiền chuộc từ nạn nhân nếu như muốn dữ liệu được khôi phục. Tất nhiên, số tiền để chuộc dữ liệu không hề nhỏ, có thể lên tới hàng trăm nghìn, thậm chí hàng triệu USD trong nhiều cuộc tấn công Ransomware đã xảy ra trong lịch sử.

Tệ hơn nữa, nếu thông tin cá nhân của người dùng, chẳng hạn như số tài khoản ngân hàng hoặc thông tin đăng nhập của nhiều Account có thể bị lộ trong cuộc tấn công Ransomware. Điều này có thể kéo theo hệ lụy như thông tin cá nhân của người dùng bị đánh cắp, tổn hại tài chính....

Tham khảo thêm: DDoS là gì? Các loại tấn công DDoS và cách phòng tránh

Lịch sử của ransomware

Hình thức tấn công mã độc Ransomware có 1 lịch sử phát triển trong 1 khoảng thời gian dài. Bạn đọc có thể tham khảo ngay sau đây:

- Cuộc tấn công Ransomware đầu tiên được ghi nhận là AIDS Trojan/PC Cyborg, xảy ra tại hội nghị AIDS của Tổ chức Y tế Thế giới năm 1989. Mã độc Ransomware đã được phát tán bằng cách sử dụng đĩa mềm, mã hóa tên tệp và gây ra gián đoạn cho hội nghị. Yêu cầu thanh toán được gửi đến hộp thư bưu điện ở Panama và tác giả cho sự kiện này chính là Joseph Popp - Một nhà sinh vật học.

- Từ năm 2004: Nhiều loại Ransomware tinh vi và phức tạp hơn đã xuất hiện. Chẳng hạn như GpCode là dạng tấn công mã độc nổi bật trong năm 2004, lây lan qua các chiến dịch Malspam (Phát tán link, phần mềm độc hại thông qua spam email). Tiền chuộc cho 1 thiết bị sẽ rơi vào khoảng 20$. Giai đoạn này, các dạng mã độc vẫn dừng lại ở việc sử dụng các thuật toán mã hóa đơn giản. Vì vậy, khả năng bẻ khóa thành công vẫn cao.

- Năm 2005: 1 Ransomware khét tiếng có tên Reveton đã xuất hiện. Phần mềm độc hại này không mã hóa các tệp dữ liệu, thay vào đó sẽ khóa màn hình máy tính của người bị tấn công. Sau đó, màn hình sẽ hiển thị cảnh báo của cảnh sát và yêu cầu người dùng trả tiền phạt cho những tội danh không hề tồn tại.

- Đến năm 2006: Việc tập trung vào công nghệ mã hóa đã được tin tặc chú trọng nhiều hơn. Mẫu Ransomware đầu tiên sử dụng mã hóa Rivest-Shamir-Adleman (RSA) 1,024-bit tiên tiến mang tên gọi Archievus.

- Trong năm 2011-2012: WinLock xuất hiện và là Ransomware Locker đầu tiên, một biến thể độc hại khóa thiết bị của người bị tấn công.

- Năm 2012: Reveton Ransomware đầu tiên, phát triển dưới dạng dịch vụ (RaaS) được bán trên dark web để tin tặc khai thác.

- Vào năm 2013, CryptoLocker trở thành phần mềm tống tiền phức tạp nhất thời bấy giờ, sử dụng khóa RSA 2,048-bit tiên tiến được phát hiện. Đây vừa là một biến thể locker vừa tống tiền người dùng bằng tiền điện tử.

- Năm 2014 - 2017: Thời điểm bùng nổ nhiều dạng Ransomware mới, có thể kể tên như: CryptoLocker, CryptoWall, TeslaCrypt, CTB-Locker, TorrentLocker, WannaCry, …

- Năm 2017-2020: EvilCorp, TrickBot Group là 2 dạng Ransomware nổi bật, được phân phối thông qua các Trickbot infections.

- Năm 2020 - 2022: Thời điểm đại dịch Covid 19 đang hoành hành, các cuộc tấn công Ransomware có chủ đích diễn ra trên toàn thế giới. Dữ liệu của nạn nhân không chỉ bị mã hóa để tống tiền mà còn bị đe dọa nếu người dùng không trả tiền chuộc.

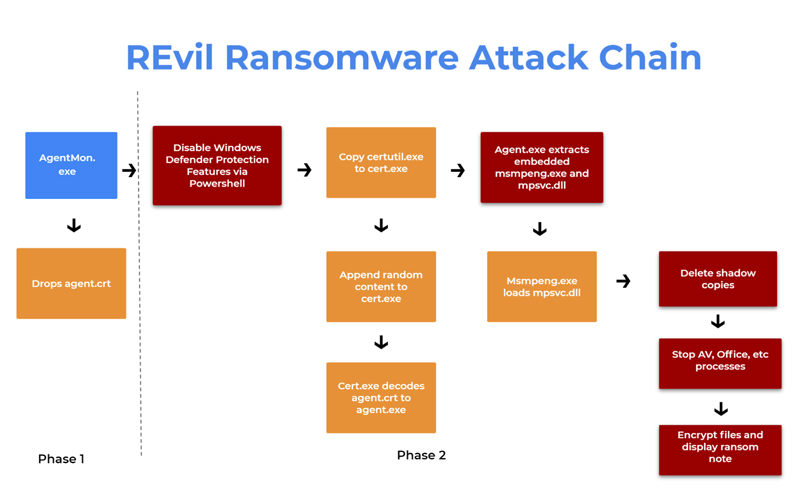

- Tháng 5 năm 2021: Ghi nhận cuộc tấn công ransomware lớn nhất trong lịch sử, biến thể REvil đã được sử dụng bởi Băng đảng REvil. 70 triệu đô la tiền chuộc được yêu cầu bởi nhóm này, đổi lại mở khóa hơn 1 triệu thiết bị bị ảnh hưởng của nhà cung cấp dịch vụ Kaseya.

Đặc điểm của mã độc ransomware là gì?

Tương tự như các loại mã độc khác, Ransomware thường sẽ có dạng là các tệp thực thi. Phổ biến nhất, trên hệ điều hành Windows đó là các tệp exe, dll. Ransomware hoàn toàn có thể lây nhiễm vào hệ thống máy chủ, máy tính của mọi đối tượng người dùng, thông qua:

- Phát tán qua email lừa đảo.

- Giả mạo, tích hợp trong các phần mềm phổ biến.

- Phát tán qua USB, đĩa mềm

- Tấn công vào lỗ hổng, yếu điểm của hệ thống CNTT, lỗ hổng phần mềm.

- Lây lan thông qua các trang mạng xã hội, website độc hại.

- Lây nhiễm thông qua các thiết bị điểm cuối.

Cơ chế tấn công của Virus Ransomware

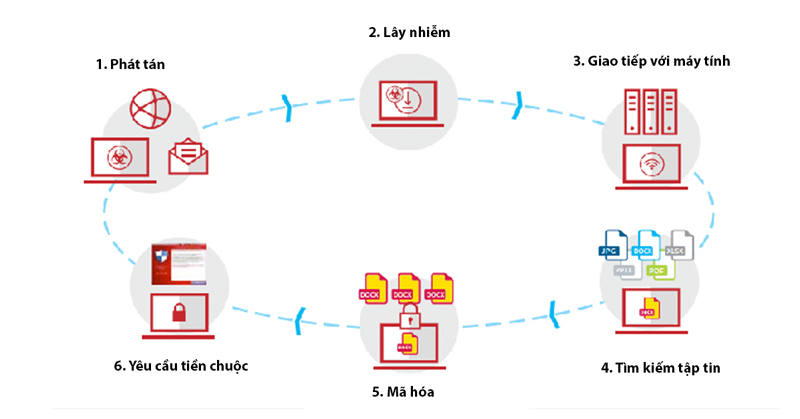

Ransomware có nhiều cách thức để lây lan trong hệ thống như đã đề cập tại phần trên. Một khi đã xâm nhập, mã độc Ransomware sau đó khóa tất cả các tệp dữ liệu có thể truy cập bằng thuật toán mã hóa mạnh.

Cuối cùng, Virus Ransomware sẽ yêu cầu người dùng phải chuyển tiền chuộc (Bitcoin), đổi lại để giải mã các tệp và khôi phục lại toàn bộ hoạt động của các hệ thống CNTT bị ảnh hưởng. Trong một số trường hợp, phần mềm Ransomware sẽ được cài cắm vào máy tính với Trojan để tăng cường khả năng kiểm soát và lây lan rộng hơn trên thiết bị.

Cơ chế tấn công của mã độc Ransomware sẽ bao gồm:

- Lây Nhiễm: Sau khi được gửi đến hệ thống qua email lừa đảo hoặc nhiều cách khác, mã độc Ransomware sẽ tự động cài đặt trên thiết bị đầu cuối hay các thiết bị khác trong mạng có thể truy cập.

- Tạo khóa mã hóa: Ransomware sẽ liên lạc với máy chủ chỉ huy và được điều khiển bởi tin tặc mạng, tạo ra các khóa cryptographic trên hệ thống mạng cục bộ. Sau đó, các Ransomware sẽ bắt đầu quá trình mã hóa mọi dữ liệu có thể xâm nhập trên các máy tính trong mạng cục bộ.

- Đe dọa: Sau khi mã hóa được hoàn tất, Ransomware sẽ hiển thị các cảnh báo tống tiền và đe dọa nếu không thanh toán tiền chuộc sẽ hủy dữ liệu nếu người dùng không được thực hiện.

- Mở khóa, khôi phục dữ liệu: Các tổ chức hoặc người dùng có thể trả tiền chuộc cho tin tặc. Hoặc họ có thể thử phục hồi bằng cách xóa các tệp thực thi, tìm kiếm các công cụ bẻ khóa mã hóa. Ngoài ra, việc khôi phục dữ liệu từ các bản sao lưu trắng là giải pháp hàng đầu thường được sử dụng hiện nay.

Điểm mặt các hình thức tấn công virus ransomware thông dụng nhất

Có hai hình thức tấn công Ransomware thông dụng nhất: Locker ransomware, khóa máy tính hoặc thiết bị, và ransomware Crypto, ngăn chặn truy cập vào tệp hoặc dữ liệu, thường thông qua mã hóa.

Có thể kể đến 1 số các cuộc tấn công Ransomware đã và đang diễn ra như:

- Locky: Dạng Ransomware được sử dụng vào năm 2016 bởi một nhóm tin tặc có tổ chức, mã hóa hơn 160 loại tệp và được phát tán bằng các email giả mạo có đính kèm tệp độc hại.

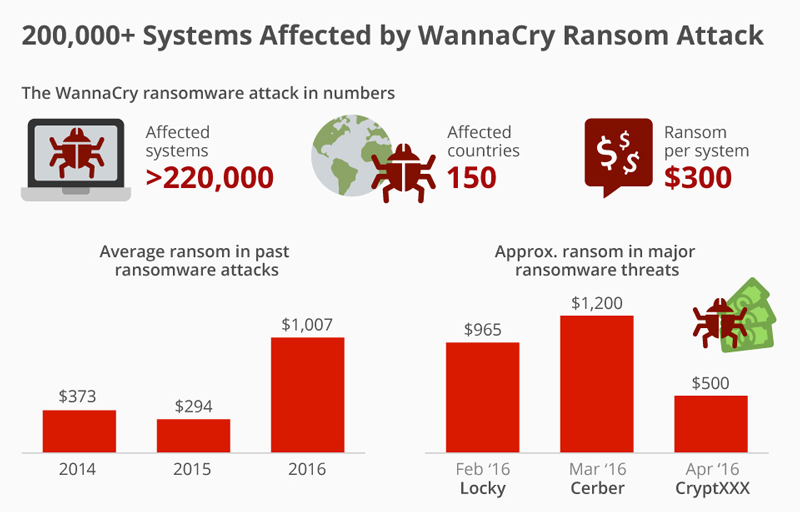

- WannaCry: Cuộc tấn công Ransomware lan rộng trên 150+ quốc gia trong năm 2017. WannaCry được nhóm tin tặc Shadow Brokers sử dụng sau sự cố rò rỉ bởi NSA. WannaCry đã ảnh hưởng đến 230.000 máy tính trên toàn thế giới, gây thiệt hại ước tính 92 triệu bảng Anh. Thiệt hại trên toàn thế giới là khoảng 4 tỷ đô la Mỹ.

- Bad Rabbit: Xuất hiện từ năm 2017. Mã độc Bad Rabbit được phát tán qua các trang web bị tấn công, các bộ cài đặt chứa mã độc. Bad Rabbit yêu cầu người dùng cài đặt gói Adobe Flash giả mạo, từ đó lây nhiễm phần mềm độc hại vào máy tính.

- Ryuk: Một dạng Trojan mã hóa vào năm 2018, nhằm vào chức năng khôi phục Recovery của Windows OS và vô hiệu hóa tính năng này. Nhiều tổ chức tại Hoa Kỳ là nạn nhân của dạng tấn công này. Tổng thiệt hại về tài chính ước tính hơn 640.000 USD.

- Shade / Troldesh: Shade và Troldesh là 2 dạng Ransomware diễn ra vào năm 2015, lây lan thông qua qua Spam Email có chứa đường dẫn độc hại hoặc tệp đính kèm bị nhiễm.

- Jigsaw: Jigsaw nổi lên vào năm 2016, lấy cảm hứng từ nhân vật con rối nổi tiếng từ loạt phim Saw. Jigsaw tinh vi tới mức, sau mỗi giờ chậm trả tiền chuộc thì người dùng sẽ bị xóa bỏ thêm nhiều tệp dữ liệu hơn.

- CryptoLocker: CryptoLocker là ransomware được phát hiện lần đầu tiên vào năm 2007. Ước tính có khoảng 500.000 máy tính bị ảnh hưởng bởi tình trạng lây lan qua các tệp đính kèm email bị nhiễm

Bên cạnh đó, vẫn còn rất nhiều dạng mã độc Ransomware khác như: Petya, Goldeneye, GandCrab, B0r0nt0k, Dharma Brrr, Fair, Mado ransomware, STOP ransomware, GoodWill Ransomware, LockBit Ransomware…

Cách phòng chống mã độc Ransomware hữu hiệu nhất

Đứng trước hậu quả to lớn về kinh tế, danh tiếng, dữ liệu quan trọng bị hủy hoại. Việc cần làm chính là phòng chống mã độc Ransomware. Bạn đọc có thể tham khảo các giải pháp phòng chống mã độc Ransomware hữu hiệu nhất ngay dưới đây

- Cài đặt phần mềm Antivirus, Malware, Ransomware: Sử dụng các ứng dụng diệt Virus từ các hãng bảo mật nổi tiếng để phát hiện, ngăn chặn và xóa bỏ kịp thời các cuộc tấn công Ransomware.

- Cập nhật thường xuyên các bản vá phần mềm hệ thống: Ngăn chặn các nhóm tin tặc có thể khai thác vào lỗ hổng bảo mật, phần mềm như một cách xâm nhập vào hệ thống CNTT. Việc cập nhật bản vá phần mềm hệ thống sẽ loại bỏ những lỗ hổng, cải thiện hiệu suất hoạt động cũng như chất lượng bảo mật.

- Thay đổi mật khẩu mặc định trên tất cả các thiết bị đầu cuối: Gần ⅓ trong số các cuộc tấn công Ransomware được phân phối thông qua các cuộc tấn công từ xa (RDP). Các cuộc tấn công Brute force được thực hiện bằng cách dò mật khẩu để xâm nhập và chiếm quyền điều hành (Hỗ trợ bởi Bot). Có rất nhiều công ty hiện nay không thay đổi mật khẩu mặc định hoặc sử dụng các mật khẩu dễ đoán. Điều này có thể trở thành miếng mồi ngon cho các cuộc tấn công Brute force thường thành công nhanh chóng.

- Training cho đội ngũ nhân viên về các hình thức tấn công Ransomware qua Email: Hình thức tấn công Ransomware qua Email là cách tiết kiệm chi phí, dễ dàng và đạt hiệu quả cao để phát tán phần mềm độc hại. Vì vậy, các doanh nghiệp sẽ cần đào tạo cho nhân viên để nhận ra các email đáng ngờ, có rủi ro của tấn công hay lừa đảo. Nguyên tắc cơ bản: không mở email từ người gửi mà bạn không nhận ra. Và đừng nhấp vào các liên kết trong email khả nghi. Tránh tải xuống các tệp đính kèm yêu cầu bạn bật macro.

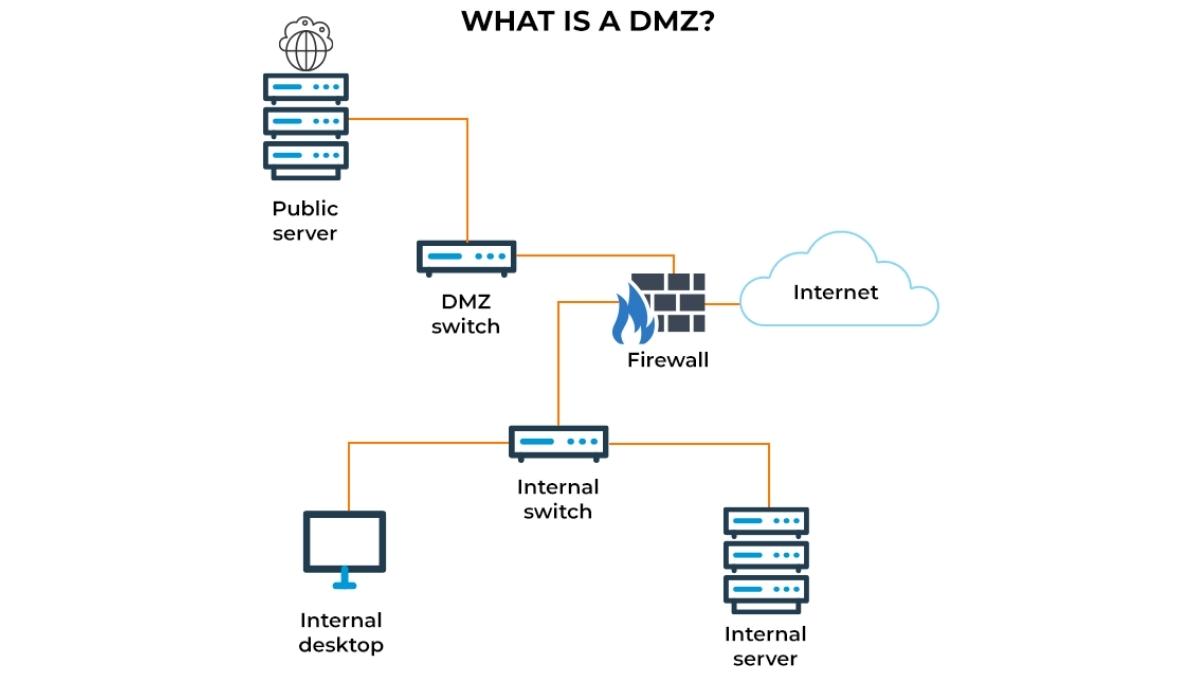

- Tạo ra nhiều rào cản bảo mật trong các hệ thống CNTT của bạn: Hệ thống CNTT của bạn cần trang bị các lớp bảo mật mạnh mẽ bao gồm: Xác thực truy cập người dùng, kiểm soát quyền truy cập dữ liệu, các giải pháp Firewall, IPS, IDS…

- Luôn có một bản sao lưu dữ liệu quan trọng: Mục tiêu của mọi cuộc tấn công an ninh mạng hiện nay đều nhắm vào dữ liệu. Đơn giản bởi dữ liệu là tài sản kỹ thuật số cực kỳ quan trọng đối với mọi đối tượng doanh nghiệp, người dùng hiện nay. Vì vậy, dữ liệu quan trọng của bạn sẽ cần được sao lưu an toàn trên nhiều nền tảng khác nhau. Đồng thời doanh nghiệp cần có 1 chiến lược sao lưu hiệu quả, áp dụng chính sách sao lưu 3-2-1 với các giải pháp hiệu quả từ các thương hiệu bảo mật, lưu trữ số 1 hiện nay.

Trước đó Việt Tuấn đã có bài viết các giải pháp phòng chống Ransomware hiệu quả, bạn đọc có thể tham khảo thêm tại đây

Máy tính bị nhiễm Ransomware có nên trả tiền chuộc?

Mã độc Ransomware nhắm tới mọi đối tượng người dùng hiện nay. Thông thường, khoản tiền để chuộc lại dữ liệu sẽ được yêu cầu từ vài chục cho tới vài trăm USD, hoặc bằng tiền ảo Bitcoin. Tuy nhiên, một số cuộc tấn công nhắm vào doanh nghiệp lớn có thể sẽ đòi hỏi mức tiền chuộc cao hơn. Trong 1 số trường hợp, kẻ tấn công nắm bắt được mức độ quan trọng của dữ liệu bị mã hóa, con số thiệt hại về tài chính có thể sẽ vô cùng lớn.

Máy tính bị nhiễm Ransomware có nên trả tiền chuộc? Câu trả lời của Việt Tuấn là Không. Trong hầu hết các trường hợp, bạn đọc không nên trả tiền chuộc cho kẻ tấn công bởi không thể chắc chắn liệu kẻ xấu có khôi phục dữ liệu sau khi đã nhận tiền. Thay vào đó, việc ngăn chặn Ransomware cùng các giải pháp sao lưu và phục hồi dữ liệu đã được đề cập tại phần trên sẽ là ưu tiên hàng đầu.

Phải làm gì nếu máy tính bạn bị nhiễm ransomware?

Trong một viễn cảnh xấu nhất là máy tính của bạn bị nhiễm Ransomware, vậy phải làm gì để giải quyết điều này?

- Bước 1: Cô lập thiết bị ra khỏi mạng nội bộ.

- Bước 2: Phát hiện và tiêu diệt các mã độc Ransomware

- Bước 3: Xóa bỏ máy tính bị nhiễm và khôi phục dữ liệu từ bản sao lưu sạch,

- Bước 4: Phân tích và giám sát hệ thống, đầu tư các giải pháp bảo mật mạnh mẽ từ nhiều thương hiệu như Fortinet, Palo Alto, Cisco…

Tổng kết

Ransomware là 1 trong những hình thức tấn công không gian mạng phổ biến nhất hiện nay, có thể gây ra vô số hậu quả từ tài chính, danh tiếng cho tới thảm họa dữ liệu của nhiều doanh nghiệp và người dùng hiện nay. “Phòng bệnh vẫn hơn chữa bệnh”, đây là giải pháp tốt nhất để bảo vệ an ninh mạng trong doanh nghiệp của bạn. Nếu bạn có bất kỳ câu hỏi thêm về Ransomware, đừng quên để lại bình luận phía dưới bài để được Việt Tuấn tư vấn miễn phí. Đừng quên theo dõi những bài viết mới nhất trên viettuans.vn trong thời gian sắp tới!

Wifi Ubiquiti

Wifi Ubiquiti Wifi UniFi

Wifi UniFi Wifi Ruckus

Wifi Ruckus WiFi Huawei

WiFi Huawei Wifi Meraki

Wifi Meraki Wifi Aruba

Wifi Aruba Wifi Grandstream

Wifi Grandstream Wifi Ruijie

Wifi Ruijie Wifi Extreme

Wifi Extreme Wifi MikroTik

Wifi MikroTik Wifi EnGenius

Wifi EnGenius Wifi Cambium

Wifi Cambium Wifi LigoWave

Wifi LigoWave Wifi Fortinet

Wifi Fortinet WiFi Everest

WiFi Everest WiFi H3C

WiFi H3C Router Draytek

Router Draytek Router Teltonika

Router Teltonika Barracuda Load Balancer ADC

Barracuda Load Balancer ADC Router Cisco

Router Cisco Load Balancing Kemp

Load Balancing Kemp Load Balancing Peplink

Load Balancing Peplink Router HPE

Router HPE Load Balancing FortiADC

Load Balancing FortiADC  Switch Ruckus

Switch Ruckus Firewall Netgate

Firewall Netgate Firewall Palo Alto

Firewall Palo Alto Firewall WatchGuard

Firewall WatchGuard Firewall Sophos

Firewall Sophos Firewall SonicWall

Firewall SonicWall Firewall FortiNAC

Firewall FortiNAC Firewall Fortiweb

Firewall Fortiweb Firewall Zyxel

Firewall Zyxel Thiết bị lưu trữ NAS Synology

Thiết bị lưu trữ NAS Synology Thiết bị lưu trữ NAS QNAP

Thiết bị lưu trữ NAS QNAP Thiết bị lưu trữ TerraMaster

Thiết bị lưu trữ TerraMaster Thiết bị lưu trữ ASUSTOR

Thiết bị lưu trữ ASUSTOR Dell EMC Data Storage

Dell EMC Data Storage Ổ cứng Toshiba

Ổ cứng Toshiba Ổ cứng Seagate

Ổ cứng Seagate SSD Samsung Enterprise

SSD Samsung Enterprise Ổ cứng Western Digital

Ổ cứng Western Digital RAM Server

RAM Server HDD Server

HDD Server Phụ kiện Server

Phụ kiện Server Modem Gateway 3G/4G/5G công nghiệp

Modem Gateway 3G/4G/5G công nghiệp Bộ phát wifi công nghiệp

Bộ phát wifi công nghiệp Switch công nghiệp

Switch công nghiệp Router 3G/4G/5G công nghiệp

Router 3G/4G/5G công nghiệp LoRaWan

LoRaWan Máy tính công nghiệp

Máy tính công nghiệp Firewall công nghiệp

Firewall công nghiệp Camera giám sát

Camera giám sát Tổng đài - điện thoại IP

Tổng đài - điện thoại IP Hệ thống âm thanh

Hệ thống âm thanh Hệ thống kiểm soát ra vào

Hệ thống kiểm soát ra vào Phụ kiện Teltonika

Phụ kiện Teltonika License

License Module, Phụ kiện quang

Module, Phụ kiện quang Adapter & nguồn PoE

Adapter & nguồn PoE

![[FULL] Tổng hợp tài liệu CCNA tiếng Việt (từ cơ bản tới nâng cao)](https://viettuans.vn/uploads/2023/01/tu-lieu-ccna-tieng-viet.jpg)

Bài viết hay, rất hữu ích.