Trong thời gian gần đây, có một số trường hợp được báo cáo về việc router Mikrotik bị xâm nhập và trở thành một phần của Botnet Meris. Botnet Meris đã trở thành một hiểm họa đáng lo ngại trong thế giới mạng, đặc biệt là đối với những người hiện đang sử dụng thiết bị Router của hãng MikroTik. Trong bài viết này, bạn đọc hãy cùng Việt Tuấn khám phá chi tiết về Botnet Meris, tại sao router MikroTik lại bị khai thác và cách thức để bảo vệ thiết bị khỏi các mối đe dọa tương tự trong tương lai!

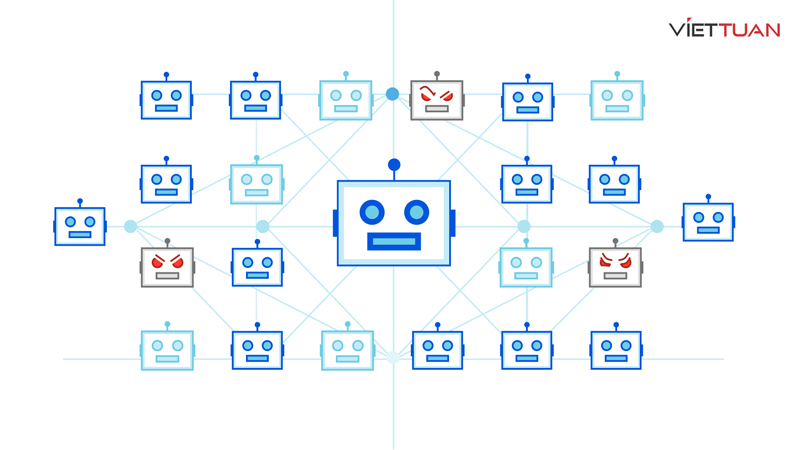

1. Tìm hiểu biết cơ bản về Botnet Meris

Meris theo tiếng Latvia có nghĩa là bệnh dịch hạch, đây là tên của một mạng botnet nguy hiểm đứng sau một loạt các cuộc tấn công từ chối dịch vụ phân tán DDoS gần đây nhằm vào hàng nghìn trang web trên khắp thế giới.

Ban đầu Botnet Meris được phát hiện vào cuối tháng 6 năm 2021 bởi tổ chức QRator trong nghiên cứu chung mà họ thực hiện với Yandex. Kết quả ban đầu, họ đã xác định được mạng Botnet Meris sẽ bao gồm từ 30.000 đến 56.000 bot. Tuy nhiên, con số thực tế có thể còn cao hơn nữa, trong khoảng 250.000 bot.

Botnet Meris là một mạng lưới các thiết bị bị xâm nhập được điều khiển từ xa bởi tin tặc. Botnet Meris được sử dụng để tiến hành các cuộc tấn công DDoS diện rộng, tấn công nhắm tới nhiều website và dịch vụ trực tuyến khác nhau. Một đặc điểm đáng báo động của hình thức tấn công Botnet Meris chính là việc các thiết bị MikroTik bị xâm nhập được sử dụng như các botnet để tiến hành các cuộc tấn công.

Các thiết bị MikroTik, đặc biệt là dòng thiết bị cân bằng tải router có thể trở thành mục tiêu cho các tin tặc khai thác nếu lớp bảo mật không được kiểm soát đúng cách. Các lỗ hổng bảo mật trong hệ thống quản trị routerOS có thể bị lợi dụng để cài đặt malware và kiểm soát thiết bị từ xa, đồng thời thêm nó vào botnet Meris.

2. Tổng hợp những cuộc tấn công Botnet Meris nổi bật nhất

Theo trang thông tin PC Mag, vụ tấn công DDoS mà “gã khổng lồ” Google phải hứng chịu vào ngày 1/6/2022 đỉnh điểm là 46 triệu truy vấn HTTPS mỗi giây. Giám đốc sản phẩm và trưởng nhóm kỹ thuật của Google cho biết đây là vụ tấn công DDoS Layer 7 lớn nhất từng được báo cáo cho đến nay.

Để bạn đọc có thể hình dung dễ dàng về quy mô của cuộc tấn công thì Việt Tuấn sẽ so sánh với số lượt truy vấn được gửi tới website Wikipedia chỉ trong 10 giây hàng ngày. Một cuốn bách khoa toàn thư trực tuyến, thuộc top 1 trong 10 website có lượng truy cập nhiều nhất thế giới.

Quy mô của cuộc tấn công lớn hơn khoảng 76% so với kỷ lục trước đây của cuộc tấn công DDoS HTTPS lớn nhất nhằm vào hãng Cloudflare. Hãng này đã phải hứng chịu 26 triệu yêu cầu mỗi giây, gây ảnh hưởng và làm tê liệt hệ thống.

Vào tháng 1 năm 2022, ông lớn Microsoft cũng đã phải hứng chịu một cuộc tấn công DDoS với lưu lượng độc hại lên đến 3,47 Tb mỗi giây. Rất may rằng, lưu lượng truy cập tăng đột biến không thể làm gián đoạn Google Cloud bởi Cloud Armor đã ngăn chặn được lưu lượng tấn công. Vì vậy, dịch vụ Cloud của Google vẫn tiếp tục hoạt động bình thường.

Vài phút sau, cuộc tấn công nhằm vào Microsoft đã bắt đầu suy giảm và kết thúc ở phút thứ 69. Thương hiệu của Bill Gate đã nhận định rằng có lẽ kẻ chủ mưu đã phải từ bỏ khi bỏ ra mức chi phí khổng lồ để thực hiện cuộc tấn công.

Về nguồn gốc của cuộc tấn công, Google nhận định rằng đây là cuộc tấn công Botnet Meris, số lượng truy vấn HTTPS khổng lồ này được tạo ra từ hàng trăm nghìn bộ định tuyến và modem internet trên toàn thế giới bị tin tặc xâm nhập và chiếm quyền kiểm soát. 1 điều đáng báo động là đa phần thiết bị gây án đều đến từ hãng MikroTik. Mạng botnet Meris được tạo ra nhờ vào việc khai thác lỗ hổng bảo mật trong các sản phẩm của MikroTik, giúp tin tặc chiếm quyền điều khiển từ xa và gây ra cuộc tấn công DDoS diện rộng trên.

3. Hậu quả của Botnet Meris đối với Router MikroTik

Lỗ hổng lớn trên phần mềm quản lý RouterOS là chìa khóa cho phép tin tặc chiếm quyền quản lý từ xa thiết bị MikroTik của bạn, đặc biệt là dòng cân bằng tải Router. Bạn sẽ phải hứng chịu những ảnh hưởng về việc hiệu suất mạng bị ảnh hưởng và tệ hơn chính là trách nhiệm pháp lý nếu thiết bị của bạn là 1 phần trong cuộc tấn công Botnet Meris.

4. Cách để bảo vệ thiết bị cân bằng tải MikroTik trước Botnet Meris

Đứng trước các rủi ro to lớn mà Botnet Meris mang lại, chắc chắn rằng việc phòng bệnh sẽ tốt hơn chữa bệnh. Bạn đọc có thể tham khảo những cách thức để bảo vệ thiết bị router MikroTik ngay sau đây:

- Cập nhật Firmware định kỳ: Một trong những bước quan trọng nhất mà hầu hết người dùng thường không chú ý đến chính là việc cập nhật Firmware định kỳ cho thiết bị router MikroTik. Các bản cập nhật firmware sẽ cung cấp những sự cải tiến về hiệu suất hay vá lỗi để khắc phục các lỗ hổng bảo mật.

- Thay đổi Mật khẩu mặc định: Bạn không nên sử dụng mật khẩu mặc định được cung cấp bởi nhà sản xuất. Đơn giản bởi, các tài khoản quản trị mặc định này rất dễ đề tìm ra và khai thác. Vì vậy, hãy chắc chắn rằng bạn đã thay đổi và sử dụng một mật khẩu mới ngay từ khi cấu hình sản phẩm. Hãy đảm bảo độ mạnh và sự khó đoán của password router của mình.

- Vô hiệu hóa các dịch vụ không cần thiết: Các dịch vụ không cần thiết cần được vô hiệu hóa để giảm thiểu tối đa các rủi ro bị xâm nhập từ bên ngoài.

- Theo dõi lưu lượng truy cập mạng: Sử dụng các công cụ hay tính năng theo dõi lưu lượng truy cập mạng có thể giúp bạn phát hiện bất kỳ hoạt động bất thường nào có thể là rủi ro của hình thức tấn công.

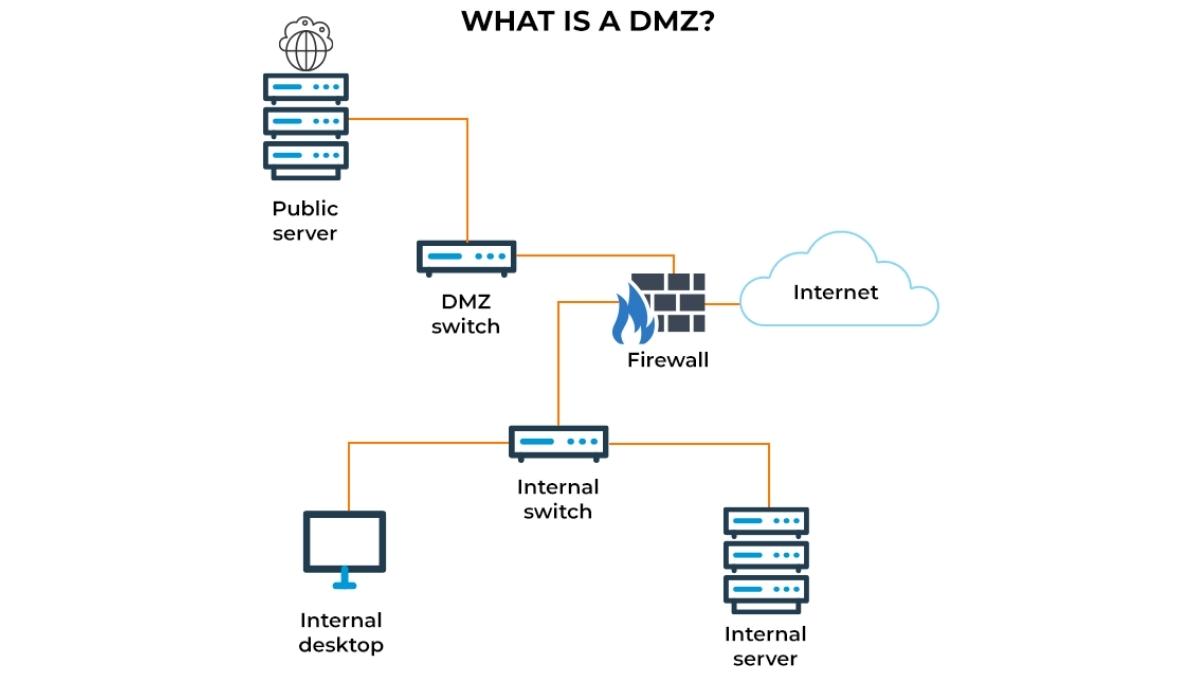

- Tùy chỉnh Tường lửa (Firewall): Cấu hình đúng cách tính năng tường lửa tích hợp trên router MikroTik của bạn để ngăn chặn các truy cập trái phép và bảo vệ mạng của bạn.

![]() Tham khảo thêm: [Tổng hợp] 10 Bước bảo vệ bộ định tuyến MikroTik an toàn nhất

Tham khảo thêm: [Tổng hợp] 10 Bước bảo vệ bộ định tuyến MikroTik an toàn nhất

5. Tổng kết

Trên đây là những thông tin bạn đọc cần biết về Botnet Meris và cách bảo vệ router MikroTik của mình. Hi vọng rằng bạn đọc đã có những kiến thức bổ ích và quan trọng để đảm bảo cho việc sử dụng router MikroTik được an toàn và bảo mật. Đừng quên theo dõi những bài viết mới nhất của Việt Tuấn tại website viettuans.vn. Hứa hẹn sẽ có những chủ đề hấp dẫn đang chờ bạn khám phá!

Wifi Ubiquiti

Wifi Ubiquiti Wifi UniFi

Wifi UniFi Wifi Ruckus

Wifi Ruckus WiFi Huawei

WiFi Huawei Wifi Meraki

Wifi Meraki Wifi Aruba

Wifi Aruba Wifi Grandstream

Wifi Grandstream Wifi Ruijie

Wifi Ruijie Wifi Extreme

Wifi Extreme Wifi MikroTik

Wifi MikroTik Wifi EnGenius

Wifi EnGenius Wifi Cambium

Wifi Cambium Wifi LigoWave

Wifi LigoWave Wifi Fortinet

Wifi Fortinet WiFi Everest

WiFi Everest WiFi H3C

WiFi H3C Router Draytek

Router Draytek Router Teltonika

Router Teltonika Barracuda Load Balancer ADC

Barracuda Load Balancer ADC Router Cisco

Router Cisco Load Balancing Kemp

Load Balancing Kemp Load Balancing Peplink

Load Balancing Peplink Router HPE

Router HPE Load Balancing FortiADC

Load Balancing FortiADC  Switch Ruckus

Switch Ruckus Firewall Netgate

Firewall Netgate Firewall Palo Alto

Firewall Palo Alto Firewall WatchGuard

Firewall WatchGuard Firewall Sophos

Firewall Sophos Firewall SonicWall

Firewall SonicWall Firewall FortiNAC

Firewall FortiNAC Firewall Fortiweb

Firewall Fortiweb Firewall Zyxel

Firewall Zyxel Thiết bị lưu trữ NAS Synology

Thiết bị lưu trữ NAS Synology Thiết bị lưu trữ NAS QNAP

Thiết bị lưu trữ NAS QNAP Thiết bị lưu trữ TerraMaster

Thiết bị lưu trữ TerraMaster Thiết bị lưu trữ ASUSTOR

Thiết bị lưu trữ ASUSTOR Dell EMC Data Storage

Dell EMC Data Storage Ổ cứng Toshiba

Ổ cứng Toshiba Ổ cứng Seagate

Ổ cứng Seagate SSD Samsung Enterprise

SSD Samsung Enterprise Ổ cứng Western Digital

Ổ cứng Western Digital RAM Server

RAM Server HDD Server

HDD Server Phụ kiện Server

Phụ kiện Server Modem Gateway 3G/4G/5G công nghiệp

Modem Gateway 3G/4G/5G công nghiệp Bộ phát wifi công nghiệp

Bộ phát wifi công nghiệp Switch công nghiệp

Switch công nghiệp Router 3G/4G/5G công nghiệp

Router 3G/4G/5G công nghiệp LoRaWan

LoRaWan Máy tính công nghiệp

Máy tính công nghiệp Firewall công nghiệp

Firewall công nghiệp Camera giám sát

Camera giám sát Tổng đài - điện thoại IP

Tổng đài - điện thoại IP Hệ thống âm thanh

Hệ thống âm thanh Hệ thống kiểm soát ra vào

Hệ thống kiểm soát ra vào Phụ kiện Teltonika

Phụ kiện Teltonika License

License Module, Phụ kiện quang

Module, Phụ kiện quang Adapter & nguồn PoE

Adapter & nguồn PoE

![[FULL] Tổng hợp tài liệu CCNA tiếng Việt (từ cơ bản tới nâng cao)](https://viettuans.vn/uploads/2023/01/tu-lieu-ccna-tieng-viet.jpg)

Bài viết hay, rất hữu ích.